Choix des lecteurs

Articles populaires

Suite Rots - possède un certain nombre de fonctionnalités qui peuvent aider les pentesters et les pirates. Deux applications compatibles utilisées dans cet outil incluent « Burp Suite Spider », qui peut répertorier et cartographier différentes pages et options d'un site Web en examinant les cookies. Initie une connexion à ces applications Web, ainsi qu'un « Intrus », qui effectue une série d'attaques automatisées sur des applications Web ciblées.

Cette liste a pris vie lorsque nous avons mené une enquête en ligne qui a été très bien accueillie, et les outils recommandés ci-dessous sont le résultat du vote de notre communauté comme « Liste des dix meilleurs outils de piratage ».

Suite Rots est un excellent outil de piratage Web que de nombreux pentesters peuvent utiliser pour tester la vulnérabilité des sites Web et des applications Web ciblées. Burp Suite fonctionne en utilisant une connaissance détaillée de l'application, qui a été supprimée du protocole HTTP. L'outil fonctionne grâce à un algorithme personnalisable et peut générer une demande d'attaque HTTP malveillante que les pirates utilisent souvent. Burp Suite est particulièrement utile pour détecter et identifier les vulnérabilités liées à l'injection SQL et au(x) Cross-Site Scripting(s).

Cet outil peut également être utilisé pour effectuer diverses modifications sur les attaques par dictionnaire. Regardez Jean l'Éventreur. Cet outil de piratage et de pentesting est très efficace et constitue également un programme « facile à utiliser » qui détecte les vulnérabilités des applications Web. Comprendre et être capable de maîtriser cet outil sera également bénéfique pour votre carrière de testeur d'intrusion. Si vous êtes un développeur, il est fortement recommandé de bien connaître cet « outil de piratage ! »

Scanner IP en colère - également connu sous le nom de « ipscan » est disponible gratuitement scanner réseau pour un hack à la fois rapide et simple à utiliser. L'objectif principal de cet outil de piratage d'analyse d'adresses IP et de ports est de trouver des portes et des ports ouverts dans les systèmes d'autres personnes. Il convient de noter qu'Angry IP Scanner propose également de nombreuses autres méthodes de piratage, il vous suffit de savoir comment l'utiliser. Les utilisateurs courants de cet outil de piratage sont les administrateurs réseau et les ingénieurs système.

L'outil était très avancé et comprenait des filtres, un codage couleur et d'autres fonctionnalités permettant à l'utilisateur de se plonger dans le trafic réseau et d'inspecter les paquets individuels. Cain, par exemple, lorsqu'il est utilisé pour déchiffrer les hachages de mots de passe, utilise des techniques telles que les attaques par dictionnaire, les attaques par force brute, les attaques par table arc-en-ciel et les attaques par cryptanalyse. Certainement un excellent outil pour acquérir vos compétences lorsque vous attaquez une boîte d’entraînement ouverte. Vous voulez savoir quel logiciel est utilisé pour le piratage ?

Quel est le meilleur logiciel de piratage de mots de passe ? Nous avons créé une liste d'outils et de logiciels de piratage utiles qui vous aideront à rendre votre travail beaucoup plus facile. Le piratage éthique et la sécurité Internet nécessitent beaucoup d’efforts. De nombreux outils sont utilisés pour vérifier et assurer la sécurité des logiciels. Les mêmes outils peuvent être utilisés par les pirates informatiques à des fins d’exploitation. cela demande beaucoup de compétences. Cependant, outre toutes les compétences, vous devez disposer des meilleurs outils pour effectuer le piratage, l’analyse des menaces de sécurité et les tests d’intrusion.

Renifler

est un incroyable outil de piratage de réseau qui peut être configuré dans l'un des trois modes prédéfinis :

Renifler

est un incroyable outil de piratage de réseau qui peut être configuré dans l'un des trois modes prédéfinis :

1) il peut être utilisé comme intercepteur.

Un outil de piratage est un programme informatique ou un logiciel qui aide un pirate informatique à pénétrer dans un système informatique ou un programme informatique. L’existence d’outils de piratage a rendu la vie des pirates informatiques beaucoup plus facile qu’à l’époque où ils n’existaient pas. Mais cela ne signifie pas que si un Hacker est équipé d’un bon outil de piratage, tout son travail se déroulera sans problème. Un pirate informatique a toujours besoin de compétences dans tous les aspects du piratage informatique.

Un logiciel de piratage de mot de passe, souvent appelé outil de récupération de mot de passe, peut être utilisé pour craquer ou récupérer un mot de passe soit en supprimant le mot de passe d'origine après avoir contourné le cryptage des données, soit en découvrant directement le mot de passe. Dans le processus de piratage de mot de passe, une méthodologie très courante utilisée pour déchiffrer le mot de passe d'un utilisateur consiste à deviner à plusieurs reprises le mot de passe probable et peut-être éventuellement à cliquer sur le bon. Il est indéniable que chaque fois que nous parlons de cybersécurité, les mots de passe constituent le maillon de sécurité le plus vulnérable.

2) registraire de paquets.

3) pour détecter les intrusions sur le réseau.

Le plus souvent, les pirates utilisent le mode Sniffer ; il leur donne la possibilité de lire les paquets réseau et de les afficher sur interface graphique utilisateur. En mode enregistreur de packages, Snort auditera et enregistrera les packages sur le disque. En mode détection d'intrusion, Snort surveille le trafic réseau et l'analyse avec un ensemble de règles définies par l'utilisateur.

En revanche, si le mot de passe est trop complet, l'utilisateur risque de l'oublier. N'utilisez pas ce logiciel pour déchiffrer des mots de passe. Les outils de piratage sans fil sont des outils de piratage utilisés pour pénétrer dans un réseau sans fil, qui est généralement plus vulnérable aux menaces de sécurité. Vous devez également vous assurer que le réseau est complètement protégé contre le piratage ou autres logiciels malveillants. La liste des outils de piratage sans fil qui sera discutée maintenant peut être utilisée pour effectuer des tests d'intrusion pour réseau sans fil.

THC Hydra- Souvent considéré comme un simple pirate de mot de passe. THC Hydra est extrêmement populaire et dispose d’une équipe de développement très active et expérimentée. Essentiellement, Hydra est rapide et stable pour pirater les identifiants et les mots de passe. Il utilise un dictionnaire et des attaques Brute Force pour essayer différentes combinaisons de noms d'utilisateur et de mots de passe sur la page de connexion. Cet outil de piratage prend en charge un large éventail de protocoles, notamment Mail (POP3, IMAP, etc.), Base de données, LDAP, SMB, VNC et SSH.

Il s'agit d'une attaque délibérée contre un réseau visant à découvrir des failles de sécurité en accédant à ses données et fonctions. Récemment, de nombreux outils de piratage sans fil sont apparus. Lorsqu'un pirate informatique s'introduit dans un réseau sans fil, il doit vaincre les dispositifs de sécurité du réseau sans fil. Même si les pirates informatiques sont toujours plus que disposés à s'introduire par effraction, surtout s'il existe des points faibles dans un réseau informatique, le piratage peut souvent s'avérer une procédure fastidieuse et complexe.

- a des fans très fidèles. En tant qu'outil de pentesting (ou Framework), Wapiti est capable de scanner et d'identifier des centaines de vulnérabilités possibles. Fondamentalement, cet outil de piratage polyvalent peut vérifier la sécurité des applications Web en exécutant un système de boîte noire. Autrement dit, elle n'étudie pas le code source de l'application, mais scanne les pages HTML, les scripts et les formulaires de l'application, où elle peut insérer ses données.

Autres outils de piratage : Outre les outils mentionnés ci-dessus, il existe de nombreux outils de piratage utilisés par les pirates. Ils n’appartiennent pas à une catégorie spécifique, mais sont néanmoins très appréciés des hackers. Certains des outils de chiffrement les plus populaires seront abordés dans cet article.

N'oubliez pas qu'utiliser un outil sans savoir ce que vous faites peut être magnifique, et c'est pourquoi il s'accompagne de nombreux avertissements. Soyez donc prudent et ne prenez aucune mesure ni ne réparez quoi que ce soit sans en avoir les connaissances appropriées. Dans cet article, nous aborderons les différentes caractéristiques et fonctionnalités de l’outil. L'outil peut configurer le pare-feu pour bloquer les connexions entrantes et sortantes, vous devez donc être conscient des conséquences avant de procéder avec cette option. Vous pouvez facilement transformer votre ordinateur en pirate informatique avec ce logiciel gratuit et facile à utiliser.

Avez-vous des informations plus récentes que les nôtres ?- Partagez-le sur

Une armure chic attire par ses propriétés presque indestructibles, et une épée ou un pistolet laser rare peut transformer votre personnage en une machine destructrice imparable, apportant la bonté et la justice à tous ceux qu'elle parvient à rattraper. Mais l’or durement gagné manque cruellement à toute cette beauté. Une image douloureusement familière à tout le monde, même à un joueur novice qui n'a pas encore eu le temps de goûter à tout le spectre du désespoir dû au manque d'argent. Il n'est pas surprenant que chaque joueur ait rêvé au moins une fois dans sa vie d'enfreindre les règles et de récupérer par tous les moyens les pièces manquantes, et de préférence pour qu'elles ne s'épuisent jamais. Pour ce faire, nous pouvons vous recommander de télécharger Game Hacker - il s'agit d'un programme permettant de pirater des jeux sur un appareil Android.

Seul un nombre relativement restreint de pirates informatiques programment réellement le code. De nombreux pirates recherchent et téléchargent du code écrit par d’autres personnes. Il existe des milliers de programmes différents utilisés par les pirates pour étudier les ordinateurs et les réseaux. Ces programmes donnent aux pirates informatiques beaucoup de pouvoir sur des utilisateurs et des organisations innocents : une fois qu'un pirate informatique expérimenté sait comment fonctionne un système, il peut développer des programmes qui l'exploitent.

Les pirates malveillants utilisent des programmes pour... Frappes logiques : certains programmes permettent aux pirates informatiques de visualiser chaque frappe effectuée par un utilisateur d'ordinateur. Une fois installés sur l'ordinateur d'une victime, les programmes enregistrent chaque frappe, donnant au pirate informatique tout ce dont il a besoin pour s'introduire dans un système ou même voler l'identité de quelqu'un. Déchiffrer les mots de passe : Il existe de nombreuses façons de déchiffrer le mot de passe de quelqu'un, depuis des suppositions éclairées jusqu'à de simples algorithmes qui génèrent des combinaisons de lettres, de chiffres et de symboles. La méthode d’essais et d’erreurs pour déchiffrer les mots de passe est appelée attaque par force brute, ce qui signifie que le pirate informatique essaie de générer toutes les combinaisons possibles pour y accéder. Une autre façon de déchiffrer les mots de passe consiste à utiliser une attaque par dictionnaire, un programme qui insère des mots courants dans les champs de mot de passe. Infecter un ordinateur ou un système avec : Les virus informatiques sont des programmes conçus pour se dupliquer et provoquer des problèmes allant du crash de l'ordinateur à l'effacement de tout ce qui se trouve sur le disque dur du système. Un pirate informatique peut installer un virus en pénétrant dans un système, mais il est beaucoup plus facile pour les pirates informatiques de distribuer des virus simples et de les envoyer à des victimes potentielles par courrier électronique, messages instantanés, sites Web de contenu téléchargeable ou réseaux peer-to-peer. Accédez aux portes dérobées : tout comme pour déchiffrer des mots de passe, certains pirates informatiques créent des programmes qui recherchent des chemins non sécurisés vers les systèmes réseau et les ordinateurs. Aux débuts d’Internet, de nombreux systèmes informatiques disposaient d’une sécurité limitée, permettant à un pirate informatique de s’introduire dans le système sans nom d’utilisateur ni mot de passe. Un autre moyen pour un pirate informatique d'accéder à une porte dérobée consiste à infecter un ordinateur ou un système avec un cheval de Troie. Créer : un ordinateur ou un robot zombie est un ordinateur qu'un pirate informatique peut utiliser pour envoyer du spam ou commettre une attaque par déni de service distribué. Une fois que la victime a exécuté le code invisible, une connexion est établie entre son ordinateur et le système du pirate informatique. Un pirate informatique peut contrôler secrètement l'ordinateur de la victime et l'utiliser pour commettre des crimes ou le distribuer. Espion : les pirates ont créé un code qui leur permet d'intercepter et de lire des messages électroniques – l'équivalent sur Internet des écoutes téléphoniques. Aujourd’hui, la plupart des programmes de messagerie utilisent des formules si complexes que même si un pirate informatique intercepte le message, il ne pourra pas le lire. Dans la section suivante, nous verrons la culture hacker.

Pendant longtemps, les programmes qui facilitaient considérablement la vie des joueurs du monde entier en truquant les résultats des jeux, en attribuant des « zéros supplémentaires », en augmentant les points de statistiques du personnage et en ajoutant une ressource de santé inépuisable pour le héros, n'étaient valables que pour les PC et les consoles. . Cependant, les utilisateurs d'appareils Android ont désormais accès à toutes les solutions de contournement qui rendent la vie dans le jeu beaucoup plus amusante. Les analogues obsolètes (ArtMoney, GameKiller) ont été remplacés par un nouveau programme de piratage de jeux (GameHacker). Ses capacités dépassent largement les fonctionnalités des utilitaires de ce type et séduiront tous les utilisateurs avancés qui pratiquent le piratage de jeux sur des gadgets Android. Télécharger Nous proposons un jeu hacker en russe via un lien direct (après la description de l'application).

Ce sont des outils essentiels pour chaque pirate informatique requis à des fins différentes.

![]()

Cet outil gratuit est l’un des outils de cybersécurité les plus populaires permettant de détecter les vulnérabilités sur toutes les plateformes.

De nombreux administrateurs système et réseau le trouvent également utile pour des tâches telles que l'inventaire du réseau, la gestion des planifications de mise à jour des services et la surveillance de la disponibilité de l'hôte ou du service.

Les propriétaires de téléphones et tablettes Android pourront comprendre l'interface du nouveau logiciel en quelques minutes : il est spécialement conçu pour que vous puissiez vous y habituer rapidement et facilement. L'utilisateur doit toujours se rappeler que ces applications sont capables d'interagir avec des jeux qui fonctionnent uniquement hors ligne - pour le divertissement en ligne, ce système de piratage de données ne fonctionnera tout simplement pas, car toutes les valeurs numériques sont stockées sur un serveur distant et non sur votre mobile. appareil.

Il peut être utilisé pour découvrir des ordinateurs et des services dans réseau informatique, créant ainsi une « carte » du réseau. Un outil très polyvalent une fois que vous comprenez parfaitement les résultats.

Cet outil utilise les modes d'attaque suivants pour le piratage.

Vous pouvez définir des analyses planifiées pour qu'elles s'exécutent à une heure sélectionnée et réanalyser tous les hôtes précédemment analysés ou des subdivisions à l'aide d'une nouvelle analyse sélective des hôtes.

Il automatise les attaques et crée des déguisements pour les e-mails, les pages Web malveillantes, etc.

Une source fermée a été récemment publiée, mais elle est toujours pratiquement gratuite. Fonctionne avec l'infrastructure client-serveur.

Pour pirater des jeux sur Android, vous devez d'abord lancer le jouet lui-même et le hacker de jeu. Ensuite, vous devez décider quelles modifications vous souhaitez apporter – en d’autres termes, décider comment pirater le jeu. Lorsqu'il commence à rechercher les valeurs requises, l'utilisateur doit basculer vers l'application de jeu elle-même et y rechercher la valeur du paramètre qui est important pour lui et qui doit être modifié. Après cela, vous devez exécuter l'utilitaire de hacker de jeu et y spécifier cette valeur - le programme compilera une liste d'endroits approximatifs dans le code où ce paramètre est indiqué.

1. Nmap- Nmap ("Network Mapper") est gratuit et open source code. Utilitaire de recherche de réseau et d’audit de sécurité. Il a été conçu pour être rapide balayage grands réseaux, bien que cela fonctionne très bien contre des hôtes individuels. Nmap utilise les paquets IP bruts de nouvelles manières pour déterminer quels hôtes sont disponibles sur le réseau, quels services (nom et version de l'application) ces hôtes offrent, quels systèmes d'exploitation (et versions du système d'exploitation) ils utilisent, quel type de filtres de paquets/pare-feu sont utilisés. , ainsi que des dizaines d'autres caractéristiques. Nmap fonctionne sur la plupart des types d'ordinateurs et est adapté à tous les systèmes d'exploitation.

2. Nikto - Nikto est un scanner de serveur Web open source (GPL) qui effectue des tests complets sur les serveurs Web pour plusieurs éléments, y compris plus de 3 200 fichiers/CGI potentiellement dangereux, versionnés sur plus de 625 serveurs et des problèmes spécifiques à la version sur plus de 230 serveurs. . Les éléments d'analyse et les plugins sont mis à jour fréquemment et peuvent être mis à jour automatiquement (si nécessaire).

3. THC-AMAP - AMAP est un outil d'analyse de réseau et de test d'intrusion de nouvelle génération. Il effectue une découverte rapide et fiable des protocoles d'application exécutés sur des ports spécifiques.

4. Wireshark- . Wireshark est le premier analyseur de protocole réseau au monde. Cela vous permet de voir ce qui se passe sur votre réseau à un niveau microscopique. . Wireshark est l'un des meilleurs outils d'analyse de réseau [protocole], sinon le meilleur. Avec Wireshark, vous pouvez analyser votre réseau dans les moindres détails pour voir ce qui se passe. M Peut être utilisé pour la capture de paquets en direct, l'inspection approfondie de centaines de protocoles, la visualisation et le filtrage des paquets.

Site officiel - https://www.wireshark.org/download.html

5. THC-Hydra – L’une des plus grandes failles de sécurité concerne les mots de passe, car chaque piratage révèle le mot de passe de sécurité. L'Hydre est l'une des meilleurs programmes pour les tests de force brute et de sécurité prenant en charge de nombreux protocoles d'attaque. Les nouveaux modules sont faciles à ajouter et le programme est fiable et rapide.

6. Metasploit Framework - Le Metasploit Framework est une plate-forme open source avancée pour développer, tester et exécuter du code d'exploitation. Ce projet a débuté comme un jeu en ligne portable et est devenu un outil puissant pour les tests d'intrusion, le développement d'exploits et la recherche de vulnérabilités.

7. Jhon The Ripper - John the Ripper est un outil de piratage de mots de passe populaire qui est le plus souvent utilisé pour effectuer des attaques par dictionnaire. Jean l'Éventreur accepte des exemples de chaînes de texte (depuis fichier texte, appelé liste de mots, disponible ici, ici ou ici, qui contient des mots populaires et difficiles trouvés dans un dictionnaire ou un mot de passe préalablement piraté, crypté de la même manière que le mot de passe (incluant à la fois l'algorithme de cryptage et la clé) , et en comparant la sortie avec la chaîne chiffrée. Cet outil peut également être utilisé pour apporter diverses modifications aux dictionnaires. Y compris les attaques par force brute et Rainbow.

8. Aircrack-ng. - Le kit Wi-Fi (réseau sans fil) est un outil légendaire car il est très efficace lorsqu'il est utilisé entre de bonnes mains. Pour ceux chargés d'infiltrer un réseau ou d'auditer des réseaux sans fil, Aircrack-NG sera meilleur ami. Si vous êtes un pirate informatique occasionnel, vous serez capable de déchiffrer WEP en quelques minutes, et vous devez être suffisamment compétent pour pouvoir déchiffrer WPA/WPA2.

9. OWASP Zed - Il s'agit d'un outil de piratage et de pentesting avec interface simple l'utilisateur découvre des vulnérabilités dans les applications Web. Sa popularité est également due au fait qu’il dispose de beaucoup de soutien et de bonnes ressources. Les logiciels de dépannage peuvent utiliser des scanners automatisés, ainsi qu'une variété d'outils permettant aux cyberprofessionnels de détecter manuellement les vulnérabilités de sécurité. Lorsqu'il est utilisé comme serveur proxy, il permet à l'utilisateur de contrôler tout le trafic qui le traverse, y compris le trafic utilisant HTTPS. Il peut également fonctionner en mode Démon, qui est ensuite contrôlé via une interface de programmation d'application REST. Cet outil multiplateforme est écrit en Java et est disponible sur tous les systèmes d'exploitation courants, notamment Microsoft Windows, Linux et Mac OS x.

10. RainbowCrack - un programme informatique permettant de déchiffrer rapidement des hachages. Il s'agit d'une implémentation de la technique de compromis temps-mémoire plus rapide de Philip Oechslin. Il vous permet de créer une base de données de hachages pré-générés par LanManager, avec laquelle vous pouvez déchiffrer presque instantanément presque n'importe quel mot de passe alphanumérique.

11. Caïn et Abel - Caïn et Abel est un outil de récupération de mot de passe utilisé principalement pour les systèmes d'exploitation Microsoft. Cet outil de piratage populaire permet à l'utilisateur de récupérer différents mots de passe en fouinant sur le réseau (capturant certains paquets de données), en déchiffrant les mots de passe cryptés à l'aide d'un dictionnaire, brute (Génération de valeurs de hachage à partir de mots puis comparaison du hachage crypté avec la méthode générée, cette méthode prend moins de temps que l'utilisation d'un dictionnaire) et analyse d'attaque. Cain, comme on l'appelle souvent, peut également enregistrer la VoIP (Voix sur IP utilisée pour appeler sur Internet), décoder les mots de passe hachés, récupérer les clés du réseau sans fil et bien plus encore.

12. SuperScan - SuperScan est un puissant scanner de port TCP, pinger et résolveur. SuperScan 4 (version actuelle) est une réécriture complète de l'outil d'analyse de port très populaire pour Windows, SUPERSCAN. Avec ce programme, vous pouvez obtenir des informations sur des plages entières d'adresses IP en analysant les ports, en déterminant les noms d'hôte et en pingant.

13. Scanner de sécurité réseau GFI LANguard-GFI LANguard N.S.S. est une solution de gestion des vulnérabilités qui analyse votre réseau et effectue plus de 15 000 évaluations de vulnérabilité. Il identifie toutes les menaces de sécurité possibles et vous fournit les outils nécessaires pour réparer et tester la sécurité de votre réseau. GFI LANguard N.S.S. a été élu outil de sécurité commercial n°1 par les utilisateurs de Nmap pendant 2 années consécutives et a été vendu plus de 200 000 fois !

14. Sécurité du scanner réseau Retina- Reconnu comme la norme industrielle en matière d'évaluation des vulnérabilités, Retina identifie les vulnérabilités de sécurité connues et aide à hiérarchiser les menaces à corriger. Grâce à une analyse rapide et précise, les utilisateurs peuvent protéger leurs réseaux même contre les dernières menaces détectées.

15. SamSpade - SamSpade fournit une interface graphique et une implémentation cohérentes pour de nombreuses tâches de requête réseau utiles. Il a été développé dans le but de traquer les spammeurs, mais peut être utile pour de nombreuses autres tâches : recherche, administration et sécurité du réseau. Il comprend des outils tels que ping, NSLOOKUP, WHOIS, traceroute, navigateur Web HTTP, transfert de zone DNS, vérifications de relais SMTP, recherche de sites Web et bien plus encore.

16. Nessus - Nessus est le scanner de vulnérabilités le plus populaire, utilisé par plus de 75 000 organisations dans le monde. Bon nombre des plus grandes organisations du monde réalisent d'importantes économies en utilisant Nessus pour valider des appareils et des applications d'entreprise critiques.

17. N-Stealth - N-Stealth est un scanner de sécurité de serveur Web commercial. Généralement mis à jour plus fréquemment que les scanners Web gratuits.

18. IRPAS - Internetwork Routing Protocol Attack Suite - protocoles de routage utilisés par les routeurs pour communiquer entre eux afin de fournir des données telles que l'IP. Même si de nombreuses améliorations ont été apportées à la sécurité depuis les débuts d'Internet, le cœur de ce réseau utilise encore des services non authentifiés pour les communications critiques.

19. Solarwinds - Solarwinds contient des outils de surveillance, de détection et d'attaque du réseau. Fonctionnalités de sécurité avancées, test de sécurité Internet. TCP Reset affichera à distance toutes les sessions actives sur l'appareil, pourra décrypter et récupérer les mots de passe. Le scanner de ports vous permet de tester les ports TCP ouverts via des plages d'adresses et de ports.

20. CookieDigger - CookieDigger aidera à identifier les générations de cookies faibles et la mise en œuvre non sécurisée de la gestion de session à l'aide d'applications Web. L'outil fonctionne en collectant et en analysant les cookies. Il génère un rapport si une information important, tels que le nom d'utilisateur et le mot de passe, qui sont inclus dans le cookie de valeurs.

Si Hacker est votre magazine préféré, cela ne signifie qu'une chose : vous êtes notre homme ! Aussi, peut-être souhaitez-vous devenir un hacker sympa. Et bien sûr, X fait de son mieux pour vous aider. Il existe en fait deux façons de pirater. Premièrement : vous achetez un tas de livres sur la structure et le fonctionnement d'Internet, les langages de programmation, les systèmes d'exploitation, les protocoles, le fonctionnement des processeurs, etc. Vous lisez tout cela attentivement, et après 2 ans de formation vous pourrez voir tous les trous et obtenir les informations dont vous avez besoin sans aucun problème.

1. Orifice arrière

Ce bon programme est un cheval de Troie. Se compose d'un serveur et d'un client. Vous envoyez un client vers un ennemi, et la victime ouvre le port par défaut 31337, qui permet un accès non autorisé à sa machine. Très facile à utiliser.

2. Front-end du robot Flood

Ce programme vous aidera à réinitialiser votre interlocuteur sur le réseau IRC. Petite chose Rolly.

3. Intervention divine 3

Très programme utile. Contient un Nuker, un Flooder et un Mail Bomber. Efficacité garantie.

4. Inondateur ICQ

5. Renifleur IP ICQ

6. GagnerNuke

Une très bonne arme nucléaire. Téléchargez-le, vous ne le regretterez pas. Tu le lances, et si la victime n'a pas de protection contre les bombes nucléaires, alors il est foutu écran bleu de la mort. Il existe une option d'analyse des ports.

7. Nuke Nabber 2.9

Le meilleur antinucléaire. Il vous protège non seulement contre 50 types d’attaques différentes, mais détecte également l’adresse IP de l’attaquant. Il est possible d'ajouter d'autres ports. Ce programme est un leader en son genre.

8. Statistiques nettes X

Le programme surveille toutes les connexions sur tous les ports de votre hôte. Un programme très utile.

9. Outils Internet essentiels

Ce scanner est utilisé par la plupart des gens. Comprend un scanner NetBios, une interface Nat, etc.

10. Lamer_Death 2.6

Une porte dérobée populaire pour les lamers moqueurs. En plus des fonctions habituelles (fichiers, ligne com.), il existe également

plusieurs, tels que :

-push out/push in lecteur de CD/DVD

-contrôler la souris de quelqu'un d'autre

-imprimer du texte sur l'écran au-dessus de toutes les fenêtres

-imprimer toutes sortes de mauvaises choses sur une imprimante plus légère

passer 1537

L'utilisation de certains des programmes répertoriés dans le but de commettre des actions illégales peut entraîner une responsabilité pénale (comme d'ailleurs l'utilisation d'un couteau de cuisine, d'une hache, d'un photocopieur ou, par exemple, d'un pied de biche aux mêmes fins).

Le pentesting, ou simplement les tests d'intrusion, est un moyen légal de procéder à un véritable piratage, et même d'être payé pour cela. Un audit de sécurité avancé est généralement effectué sur un ordinateur portable doté d’un matériel spécifique, mais de nombreuses failles de sécurité peuvent être facilement détectées à l’aide d’un smartphone et d’une tablette classiques. Dans cet article, nous examinerons 14 applications de piratage qui vous permettront d'effectuer un test d'intrusion sous Android sans sortir votre ordinateur portable.

L'article a été rédigé à des fins de recherche. Toutes les informations sont fournies à titre informatif uniquement. Ni l'auteur de l'article ni l'administration ne sont responsables de l'utilisation illégale des programmes mentionnés dans l'article.

Toutes les applications de hacker pour Android sont divisées en plusieurs groupes :

Commençons notre revue des programmes de piratage d'un smartphone par le plus important, à savoir les scanners d'applications Web. Nous avons ici trois applications qui vous permettront de trouver des zones d'administration ouvertes, de réinitialiser les mots de passe, de tester votre site pour les vulnérabilités XSS, les capacités d'injection SQL, de créer des listes de répertoires et bien plus encore.

Scanner de vulnérabilités d'applications Web mobiles que Kayra the Pentester Lite recherche erreurs typiques dans la configuration du serveur Web spécifié et tente d'obtenir des listes de répertoires (généralement avec succès). Les outils supplémentaires incluent un générateur de hachage et un décrypteur AES.  L'application dispose de paramètres simples et clairs. Prend en charge HTTPS et vérifie l'exactitude de TLS. Peut rechercher XSS, CGI en force brute et effectuer des attaques par dictionnaire. Peut fonctionner en arrière-plan et en mode multithread. Contient une base de données Google Hacks et détecte automatiquement les vulnérabilités connues.

L'application dispose de paramètres simples et clairs. Prend en charge HTTPS et vérifie l'exactitude de TLS. Peut rechercher XSS, CGI en force brute et effectuer des attaques par dictionnaire. Peut fonctionner en arrière-plan et en mode multithread. Contient une base de données Google Hacks et détecte automatiquement les vulnérabilités connues.

Rapport Kayra et écran À propos

Rapport Kayra et écran À propos Pour chaque élément marqué dans les paramètres de numérisation, un rapport détaillé est créé. La capture d'écran n'en montre qu'une petite partie. Version gratuite assez fonctionnel, mais parfois ennuyeux avec les publicités. La version payante n'a ni publicité ni restrictions, son coût au moment de la rédaction est de 159 roubles.

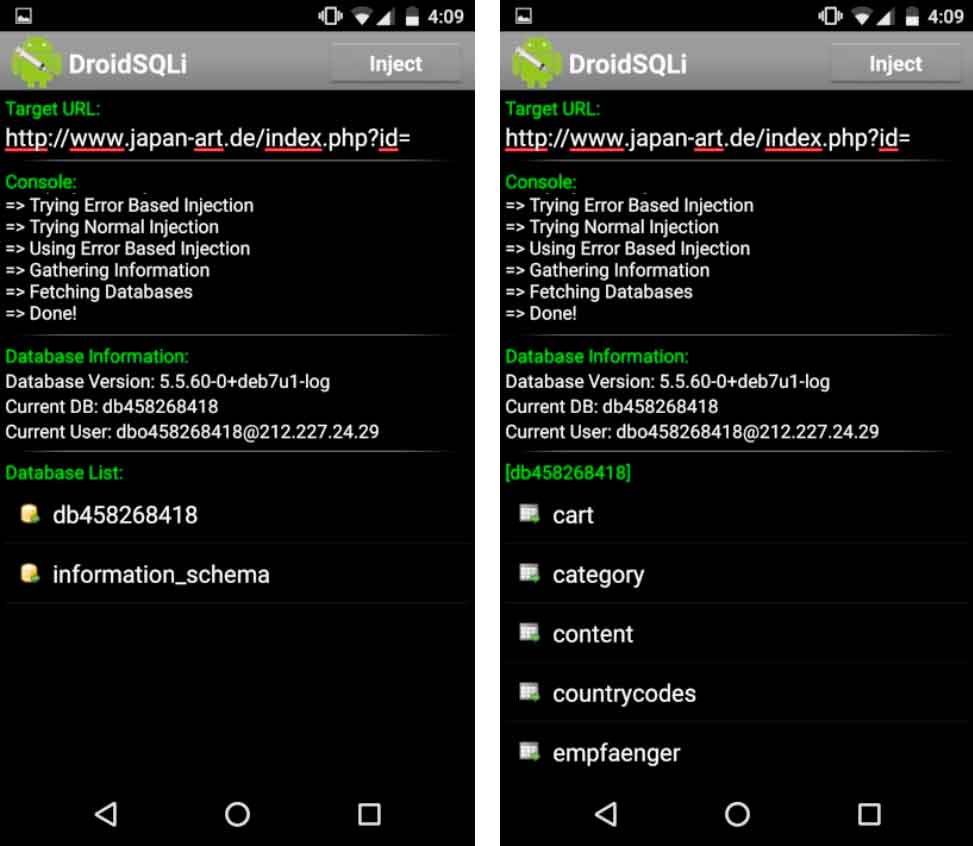

Le prochain hacker Android est DroidSQLi. L'application DroidSQLi est utilisée pour vérifier la vulnérabilité des sites Web à quatre types d'injections SQL :

Injection SQL basée sur le temps - génération de requêtes supplémentaires provoquant une pause du SGBD pendant certaine heure, ce qui rend possible la récupération de données caractère par caractère.

Démonstration d'injection SQL basée sur les erreurs

Démonstration d'injection SQL basée sur les erreurs L'utilitaire DroidSQLi sélectionne automatiquement la méthode d'injection et utilise également des techniques pour contourner le filtrage des requêtes.

Pour commencer à tester le site, vous devez rechercher manuellement le point d'entrée. Il s'agit généralement de l'adresse d'une page Web contenant une requête de la forme ?id=X ou ?p=X, où X est un entier positif. Dans notre exemple, la charge utile du paramètre id ressemble à ceci :

id = (SELECT 4777 FROM (SELECT COUNT (*), CONCAT (0x71626b6a71, (SELECT (ELT (4777 = 4777, 1))), 0x7170767871, FLOOR (RAND (0) * 2)) x FROM INFORMATION_SCHEMA. GROUPE DE PLUGI NS PAR x ) a ) |

Il existe de nombreux sites sur Internet vulnérables aux injections SQL. Je pense que vous pouvez facilement en trouver quelques-uns simplement en consultant l'historique de votre navigateur.

Le prochain outil de piratage à partir de smartphones est l'utilitaire GRATUIT Droidbug Admin Panel Finder. L'application recherche les panneaux d'administration en utilisant les adresses par défaut de différents CMS. Le résultat de son travail ne correspond pas toujours à la réalité, puisque les serveurs Web populaires disposent d'IDS et de WAF. Ils bloquent l'URL par force brute ou la redirigent vers un pot de miel (piège), qui répond par HTTP 200 OK à toutes les requêtes et collecte lui-même des informations sur l'attaquant.

Cependant, sur les sites moins populaires, la sécurité est très triste et un panneau d'administration valide peut être trouvé en quelques secondes. La version payante, coûtant 139 roubles, supprime la publicité et débloque la possibilité de rechercher à l'aide d'un modèle mixte pour les sites prenant en charge PHP/ASP/CGI/CFM/JS.

Rechercher le panneau d'administration sur le site

Rechercher le panneau d'administration sur le site Internet n’est pas uniquement constitué d’applications Web, et les failles ne se trouvent pas uniquement dans celles-ci. La sélection suivante d'applications de piratage pour Android vous permettra de rechercher des vulnérabilités (et leurs exploits) dans les logiciels et le matériel, d'effectuer des reniflages, des attaques MITM, des abandons et de faire bien d'autres choses intéressantes.

cSploit est l'un des outils les plus puissants pour analyser les réseaux et rechercher des vulnérabilités sur les hôtes détectés. Crée une carte du réseau et affiche des informations sur tous les appareils qui s'y trouvent. Peut déterminer leur IP/MAC et leur fournisseur (par les trois premiers octets de l'adresse MAC), déterminer le système d'exploitation installé sur eux, rechercher des vulnérabilités à l'aide du framework Metasploit RPCd et des mots de passe par force brute.

Recherche de clients et attaque MITM

Recherche de clients et attaque MITM Effectue différents types d'attaques MITM via l'usurpation d'identité DNS (il est possible de remplacer à la volée des fichiers multimédias dans le trafic, des injections JS, un détournement de session et un détournement de cookies pour autorisation sans saisir de mot de passe). Il peut également déconnecter des appareils individuels (ou les déconnecter en masse du point d'accès). Intercepte le trafic et l'enregistre au format .pcap ou le redirige où vous le souhaitez.

cSploit contient un outil pour créer et envoyer n'importe quel paquet TCP/UDP à un hôte sélectionné. Le lien redirige vers un service en ligne permettant de sélectionner et d'exploiter les vulnérabilités sous un certain modèle. La base de données a cessé d'être mise à jour en 2015, mais elle est toujours d'actualité. Lors de mon court test sur un routeur ASUS en production depuis fin 2016, une vulnérabilité décrite pour la première fois en 2009 a été découverte dans le dernier firmware (avril 2018).

Ports ouverts et sélection d'exploits pour la cible sélectionnée

Ports ouverts et sélection d'exploits pour la cible sélectionnée De plus, cSploit vous aide à créer un hôte distant sur un hôte piraté et dont la sécurité a été auditée et à en prendre le contrôle total. En général, c’est un incontournable pour les pentesters, et pas seulement pour eux.

cSploit, Intercepter-NG et d'autres utilitaires puissants méritent un examen plus détaillé dans des articles séparés. Nous vous suggérons d'abord de vous familiariser avec les principes de base du pentesting à l'aide d'un exemple applications simples, et ensuite seulement passer au hardcore.

Le fork cSploit de Simone Margaritelli est mort en 2014. Le projet est resté en phase bêta avec un code très brut. Alors que cSpoit fonctionnait parfaitement pour moi, les trois dernières versions de dSploit se sont écrasées avec une erreur presque immédiatement après le lancement.

Le même cSploit, vue latérale

Le même cSploit, vue latérale Depuis que Margaritelli a rejoint la société Zimperium, les développements de dSploit font désormais partie de l'utilitaire propriétaire zAnti.

Analyse de réseau sans fil et découverte d'hôtes

Analyse de réseau sans fil et découverte d'hôtes Application mobile de pentesting de Zimperium. Un analogue plus moderne, stable et visuel de dSploit.

L'interface zAnti est divisée en deux parties : numérisation et MITM. Dans la première section, comme dSploit et le cSploit original, il cartographie le réseau, détermine tous les hôtes, leurs paramètres et vulnérabilités.

Le réseau Nmap

Le réseau Nmap Une fonction distincte est la détection des vulnérabilités sur le smartphone lui-même. Selon le rapport du programme, notre test Nexus 5 contient 263 trous qui ne seront plus fermés car la durée de vie de l'appareil a expiré.

Détection de vulnérabilité

Détection de vulnérabilité zAnti aide à pirater les routeurs et à y accéder accès total(avec la possibilité de modifier le mot de passe administrateur, de définir un SSID, un PSK différent, etc.). À l'aide des attaques MITM, zAnti détecte les éléments non sécurisés à trois niveaux : le système d'exploitation, les applications et les paramètres de l'appareil.

La fonctionnalité clé est la génération d’un rapport détaillé sur tous les éléments numérisés. Le rapport contient des explications et des conseils sur la manière d'éliminer les lacunes constatées.

zAnti rapport

zAnti rapport Aucun pentester ne peut se passer d’un bon pentester. C'est un outil aussi courant qu'un couteau sur la table d'un chef. Par conséquent, la section suivante de l'article est consacrée aux applications d'interception et d'analyse du trafic.

est un renifleur avancé axé sur la réalisation d'attaques MITM. Capture le trafic et l'analyse à la volée, en identifiant automatiquement les données d'autorisation qu'il contient. Peut enregistrer le trafic intercepté au format .pcap et l'analyser ultérieurement.

Les formats de données automatiquement détectés incluent les mots de passe et les hachages pour les protocoles suivants : AIM, BNC, CVS, DC++, FTP, HTTP, ICQ, IMAP, IRC, KRB5, LDAP, MRA, MYSQL, NTLM, ORACLE, POP3, RADIUS, SMTP, SOCKS. , Telnet, VNC.

Analyse et usurpation d'ARP

Analyse et usurpation d'ARP Intercepter-NG collecte les fichiers transmis via FTP, IMAP, POP3, SMB, SMTP et HTTP à partir des paquets interceptés. Comme cSploit et ses analogues, Intercepter-NG utilise l'usurpation d'identité ARP pour effectuer MITM. Il prend en charge SSLstrip, qui vous permet d'effectuer des attaques MITM même avec du trafic HTTPS, en remplaçant à la volée les requêtes HTTPS des hôtes attaqués par leurs variantes HTTP via le proxy DNS intégré.

De plus, il peut détecter l'usurpation d'identité ARP par rapport à lui-même (utile lors de la connexion à des hotspots publics) et s'en protéger. Lorsque vous cliquez sur l'icône du parapluie, le cache ARP est vérifié.

Un analyseur de paquets TCP/UDP plus simple et « légal » avec la possibilité d'intercepter les sessions HTTPS à l'aide de MITM. Il ne l'exige pas, car il utilise la fonction Android intégrée de proxy du trafic via et de remplacement d'un certificat SSL.

Sous Android 6.0.1 et versions ultérieures, vous devez ajouter manuellement un certificat CA via les paramètres de l'application.

Capture du trafic

Capture du trafic Packet Capture s'exécute localement. Il n'effectue pas d'usurpation d'identité ARP, de détournement de session ou d'autres attaques sur des hôtes externes. L'application se positionne comme une application de débogage et est téléchargée depuis le marché officiel. Il peut décoder les paquets au format Text/Hex/Urlencoded, mais ne prend pas encore en charge les requêtes HTTP compressées par gzip.

Packet Capture facilite la surveillance de l'activité du réseau applications installées. Il montre non seulement le volume du trafic transmis, mais également ce qu'envoie exactement chaque programme ou composant Android intégré, où, quels paquets il reçoit en réponse et de quels serveurs. Un excellent utilitaire pour rechercher des signets de chevaux de Troie et des publicités ennuyeuses.

Si les utilitaires pentest avancés nécessitent root et BusyBox, des applications plus simples sont disponibles dans Jouer au magasin et travaillez sur n'importe quel smartphone sans aucune astuce. Ils ne peuvent pas effectuer d'usurpation d'identité ARP ni d'attaques MITM, mais ils sont tout à fait suffisants pour analyser un réseau sans fil, détecter les hôtes et les problèmes de sécurité évidents.

Ce programme analyse les ondes à la recherche de points d'accès avec WPS activé. Après en avoir découvert, elle essaie d'essayer les épingles par défaut. Il y en a peu et ils sont connus grâce aux manuels du fabricant du routeur.

Si l'utilisateur n'a pas modifié le code PIN par défaut et n'a pas désactivé WPS, l'utilitaire prend alors au maximum cinq minutes pour trier toutes les valeurs connues et obtenir WPA(2)-PSK, aussi long et complexe soit-il. Le mot de passe du réseau sans fil s'affiche à l'écran et est automatiquement enregistré dans Paramètres Wifi téléphone intelligent.

Détection de points chauds avec WPS

Détection de points chauds avec WPS Depuis la publication de cet article, WPSApp a été mis à jour et amélioré à tous points de vue. Elle connaît davantage de broches provenant de différents fournisseurs, les trie plus rapidement et a appris à utiliser la force brute dans de nouveaux modes. L'utilitaire fonctionne à la fois sur les smartphones rootés et sans droits root. Il existe de nombreux analogues, mais ils sont tous beaucoup moins efficaces.

Source ouverte et scanner gratuit Réseaux Wi-Fi. Un utilitaire très pratique pour détecter les points d'accès (y compris ceux cachés), connaître leurs paramètres (MAC, fournisseur, canal, type de cryptage), évaluer la force du signal et la distance qui les sépare. La distance par rapport au routeur est calculée à l'aide de la formule de ligne de vue, elle n'est donc pas toujours indiquée avec suffisamment de précision.

Afficher réseaux cachés et évaluation du bruit des canaux

Afficher réseaux cachés et évaluation du bruit des canaux WiFiAnalyzer vous permet de voir clairement la situation à l'antenne, de filtrer les cibles par force du signal, SSID, fréquence utilisée (2,4/5 GHz) et type de cryptage. Vous pouvez également déterminer manuellement le canal le moins bruyant à l'aide de deux types de graphiques : régulier et accumulé dans le temps.

En bref, WiFiAnalyzer est l'endroit où vous devriez commencer la reconnaissance dans les réseaux sans fil. La recherche de cibles avec certains paramètres permettra de gagner beaucoup de temps lors de la poursuite du travail avec des utilitaires avancés.

Souvent, les fonctionnalités des utilitaires de pirate informatique chevauchent les capacités d'outils tout à fait légaux que les administrateurs système utilisent pour configurer des réseaux.

Fing est l'un de ces outils. Il analyse rapidement le réseau Wi-Fi auquel vous parvenez à vous connecter (par exemple, en utilisant WPSApp) et identifie tous les hôtes. Cela peut être nécessaire pour vérifier votre propre réseau sans fil pour tout accès non autorisé, mais, voyez-vous, explorer des réseaux inconnus est beaucoup plus intéressant.

Définir les ports et les services sur les hôtes sélectionnés

Définir les ports et les services sur les hôtes sélectionnés Fing effectue une analyse avancée des noms NetBIOS, UPNP et Bonjour, de sorte qu'il identifie plus précisément les types de périphériques et affiche davantage de leurs propriétés. Fing a intégré les utilitaires ping et tracerout. Il peut également envoyer des requêtes WOL (Wake on LAN), réveillant à distance les appareils « endormis » prenant en charge cette fonction.

Fing détecte automatiquement les ports ouverts et les services qui leur sont associés. Lorsque SMB, SSH, FTP et autres sont détectés, Fing propose de s'y connecter en appelant programmes externes de votre menu. Si l'utilitaire correspondant (par exemple, AndSMB) n'est pas installé, alors Fing ouvre un lien pour le télécharger.

Des fonctionnalités supplémentaires du programme sont disponibles après l'enregistrement d'un compte Fing. Avec lui, vous pouvez effectuer un inventaire des appareils et des réseaux. Encore plus de fonctions sont débloquées après l'achat du matériel Fingbox. Il peut surveiller la connexion des invités non invités et bloquer sélectivement leurs appareils, ainsi que vérifier la connexion Internet pour détecter les problèmes typiques et les résoudre automatiquement.

L'application détecte tous les appareils clients sur un réseau sans fil, puis utilise l'usurpation d'identité ARP pour les désactiver de manière sélective ou couper les communications pour tout le monde sauf elle-même. Et puis vous pouvez télécharger des fichiers à pleine vitesse quelque part dans un café, en regardant comment les autres visiteurs souffrent.

NetCut - trouvez et frappez !

NetCut - trouvez et frappez ! Blague! Ce n'est pas civil de faire cela, mais expulser rapidement un attaquant sans entrer dans les paramètres du routeur - pourquoi pas ? Vous ne pouvez pas simplement rompre la connexion d'un hôte une seule fois, mais bloquer constamment ses tentatives de connexion au point d'accès jusqu'à ce qu'il change son adresse MAC (voir l'onglet Prison).

Si quelqu'un essaie de faire une telle astuce contre votre appareil, NetCut détectera l'empoisonnement du cache ARP et l'effacera (voir NetCut Defender). Pour un dollar par mois, vous pouvez obtenir un compte Pro, supprimer les publicités et les restrictions.

Enfin, nous vous parlerons de quelques utilitaires utiles qui ne sont pas directement liés au piratage, mais remplissent plutôt une fonction auxiliaire et informative.

Meilleurs programmes pour un hacker

Caché des invités

Il possède un certain nombre de fonctionnalités qui peuvent aider les pentesters et les pirates. Deux applications compatibles utilisées dans cet outil incluent « Burp Suite Spider », qui peut répertorier et cartographier différentes pages et options d'un site Web en examinant les cookies. Initie une connexion à ces applications Web, ainsi qu'un « Intrus », qui effectue une série d'attaques automatisées sur des applications Web ciblées.

Suite Rots est un excellent outil de piratage Web que de nombreux pentesters peuvent utiliser pour tester la vulnérabilité des sites Web et des applications Web ciblées. Burp Suite fonctionne en utilisant une connaissance détaillée de l'application, qui a été supprimée du protocole HTTP. L'outil fonctionne grâce à un algorithme personnalisable et peut générer une demande d'attaque HTTP malveillante que les pirates utilisent souvent. Burp Suite est particulièrement utile pour détecter et identifier les vulnérabilités liées à l'injection SQL et au(x) Cross-Site Scripting(s).

Caché des invités

Également connu sous le nom de « ipscan », il s'agit d'un scanner de piratage de réseau disponible gratuitement, à la fois rapide et facile à utiliser. L'objectif principal de cet outil de piratage d'analyse d'adresses IP et de ports est de trouver des portes et des ports ouverts dans les systèmes d'autres personnes. Il convient de noter qu'Angry IP Scanner propose également de nombreuses autres méthodes de piratage, il vous suffit de savoir comment l'utiliser. Les utilisateurs courants de cet outil de piratage sont les administrateurs réseau et les ingénieurs système.

Caché des invités

est un incroyable outil de piratage de réseau qui peut être configuré dans l'un des trois modes prédéfinis :THC Hydra – Souvent considéré comme un autre pirate de mot de passe. THC Hydra est extrêmement populaire et dispose d’une équipe de développement très active et expérimentée. Essentiellement, Hydra est rapide et stable pour pirater les identifiants et les mots de passe. Il utilise un dictionnaire et des attaques Brute Force pour essayer différentes combinaisons de noms d'utilisateur et de mots de passe sur la page de connexion. Cet outil de piratage prend en charge un large éventail de protocoles, notamment Mail (POP3, IMAP, etc.), Base de données, LDAP, SMB, VNC et SSH.

Wapiti a une clientèle très fidèle. En tant qu'outil de pentesting (ou Framework), Wapiti est capable de scanner et d'identifier des centaines de vulnérabilités possibles. Fondamentalement, cet outil de piratage polyvalent peut vérifier la sécurité des applications Web en exécutant un système de boîte noire. Autrement dit, elle n'étudie pas le code source de l'application, mais scanne les pages HTML, les scripts et les formulaires de l'application, où elle peut insérer ses données.

Aujourd'hui, c'est le meilleur programme pour un hacker. Avez-vous des informations plus récentes que les nôtres ?- Partagez-le dans les commentaires. Avoir des questions?- demander. Nous répondrons toujours et expliquerons tout.

| Articles Liés: | |

|

Comment supprimer les virus de votre ordinateur si l'antivirus ne les voit pas

Le problème de la sécurité des appareils mobiles est l’un des plus urgents... Comment choisir un nom d'utilisateur sur Twitter Nom Twitter pour les filles en anglais

Après votre inscription, il vous sera demandé de sélectionner plusieurs personnes écrivant... Présentation sur le thème "Éditeur graphique Paint"

Cette leçon est préparée pour ceux qui veulent se familiariser avec le travail de graphiste... | |