Wahl der Leser

Populäre Artikel

Router und Access Points verwenden SSID (Service Set Identifier) - Identifikatoren drahtloses Netzwerk um Netzwerknamen zu ermitteln. Obwohl Router Standardnamen haben, können und sollten Netzwerkadministratoren die Standard-SSID in den Benutzernamen ändern. Das Einrichten einer SSID erhöht Ihre Sicherheit und hilft Ihnen (und Ihren Netzwerkbenutzern), drahtlose Netzwerke in Ihrer Reichweite zu identifizieren, einschließlich verdächtiger unerwünschter Netzwerke, die möglicherweise zum Diebstahl Ihrer Daten eingerichtet wurden. Indem Sie die SSID Ihres drahtlosen Netzwerks ermitteln, können Sie Ihren Computer sichern.

Bei der gemeinsamen Nutzung von Quellen in einem lokalen Netzwerk wird allen ein persönliches zugewiesen Name. Es wird in verschiedenen Komponenten angegeben Betriebssystem als „Netzwerk“. Name" aus dieser Quelle. Darüber hinaus wird oft derselbe Begriff genannt Name drahtloses Netzwerk, welcher Punkt WLAN-Zugang sendet Sendungen zur Identifizierung durch Computeradapter in Reichweite.

1. Öffnen Sie den Windows Explorer, wenn Sie das Netzwerk herausfinden möchten Name Ein Ordner auf Ihrem Computer, der als allgemeine Quelle im lokalen Netzwerk verwendet wird. Sie können dies tun, indem Sie einfach die Tastenkombination Win + R drücken oder auf das Symbol „Arbeitsplatz“ auf Ihrem Desktop doppelklicken. Gehen Sie zum gewünschten Ordner und klicken Sie mit der rechten Maustaste auf sein Symbol – es wird angezeigt Kontextmenü, in dem Sie das Endergebnis („Eigenschaften“) benötigen.

2. Erweitern Sie die Registerkarte „Zugriff“ und in den oberen Segmenten („Universeller Zugriff auf Netzwerkdateien und Ordner“), schauen Sie sich den Eintrag in der Zeile unter der Überschrift „Netzwerkpfad:“ an – er gibt die Adresse dieses Ordners im lokalen Netzwerk an. Es beginnt mit dem Netzwerknamen Ihres Computers und endet mit dem Netzwerknamen dieser öffentlichen Quelle (Ordner). Das heißt, der Netzwerkname dieses Verzeichnisses ist alles, was in dieser Zeile rechts vom letzten Schrägstrich steht.

3. Früher Windows-Versionen(z. B. in Windows XP) Auf der Registerkarte „Zugriff“ gibt es ein separates Feld „Name der universellen Quelle“, in dem das Netzwerk angegeben ist Name– hier können Sie es nicht nur erkennen, sondern auch bearbeiten. Unter Windows 7 müssen Sie dazu auf die Schaltfläche „Erweiterte Einstellungen“ klicken.

4. Wenn Sie das Netzwerk herausfinden müssen Name Ordner, Drucker, CD/DVD-Laufwerk oder eine andere universelle Quelle, die sich auf einem anderen Computer im lokalen Netzwerk befindet, dann ist es nicht nötig, das Eigenschaftenfenster zu öffnen, wenn Sie im Explorer darauf zugreifen. Der Name, den Sie sehen, ist der Netzwerkname – alle Benutzer, die über das Netzwerk zugreifen, sehen nur die Netzwerknamen der Quellen.

5. Wenn Sie das Netzwerk herausfinden müssen Name(SSID – Service Set IDentifier) Wi-Fi-Zugangspunkt, dann zeigt jeder Computer, der mit einem Wi-Fi-Adapter ausgestattet ist, ihn in der Liste an verfügbare Netzwerke. Sie können diese Liste öffnen, indem Sie auf das Symbol klicken Netzwerkverbindung im Infobereich der Taskleiste.

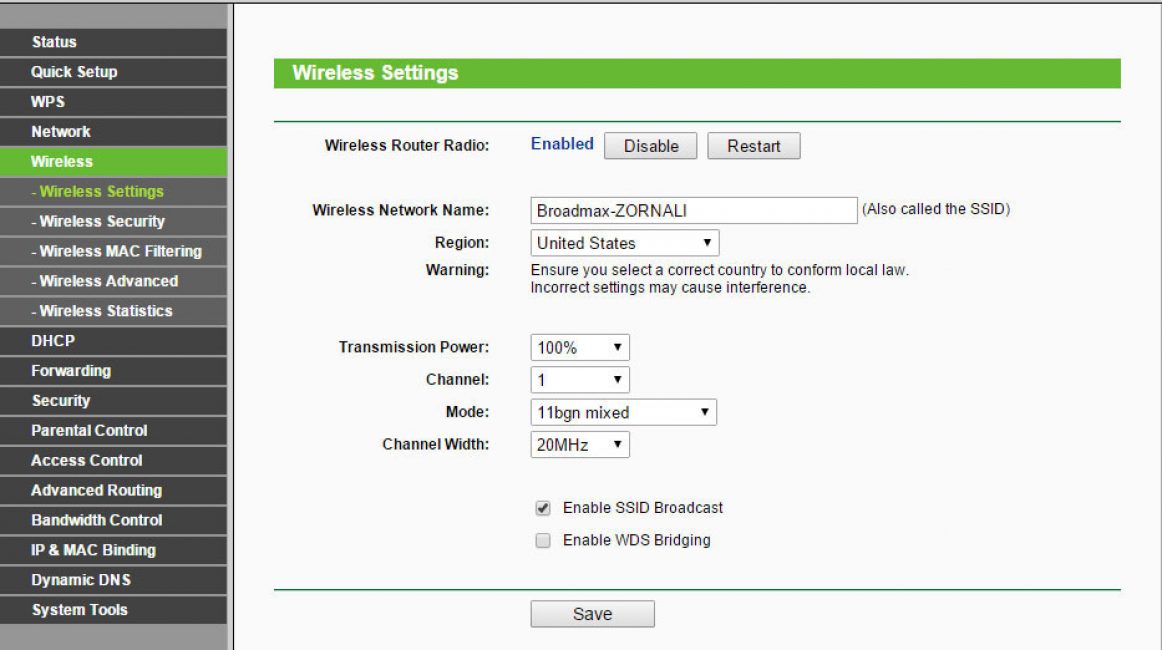

6. Wenn Sie das zugewiesene Netzwerk herausfinden oder ändern müssen Name In den Einstellungen des WLAN-Geräts selbst (Router oder Modem) hängt die konkrete Methode vom verwendeten Modell ab. Sagen wir für D-Link-Router DIR-320, laden Sie zunächst sein Bedienfeld in den Browser herunter (die Adresse lautet http://192.168.0.1) und melden Sie sich an. Wählen Sie anschließend in der linken Spalte die Zeile „Wireless Setup“ aus und klicken Sie auf die Schaltfläche „Manual Setup“. Netzwerk Name Schauen Sie in den Segmenten „Drahtlose Netzwerkeinstellungen“ nach dem Feld mit der Bezeichnung „Name des drahtlosen Netzwerks“ (auch SSID genannt).

Sie können die Netzwerkadresse (auch MAC-Adresse des Computers genannt) mithilfe verschiedener gängiger Methoden ermitteln. Natürlich ist es für jeden einfacher, die Netzwerkadresse eines Computers anhand des Aufklebers oder der Verpackung herauszufinden Netzwerkkarte. Wenn es sich nicht um einen Computer, sondern um einen Laptop handelt, müssen wir auf die Unterseite des Geräts achten – dort sollte sich ein Aufkleber befinden, auf dem die MAC-Adressen aller Netzwerkschnittstellen angegeben sind. Wenn sich ein solcher Aufkleber nicht auf der Unterseite des Laptops befindet, sollte er auf jeden Fall auf der Verpackung angebracht sein. Was aber tun, wenn die Verpackung oder Dokumentation der Netzwerkkarte nicht erhalten bleibt?

Sie können den Befehl ipconfig verwenden. Gehen Sie dazu in das „Start“-Menü und wählen Sie „Ausführen“, während Sie den Befehl „cmd“ in das Feld eingeben. Es öffnet sich ein schwarzes Konsolenfenster, in das Sie einen Befehl wie ipconfig/all eingeben sollten. Suchen Sie später im Text, der auf dem Bildschirm erscheint, nach „Local Area Network Connection“ (Ethernet-Adapter). Die Zeile „Physical Address“ stellt die gewünschte MAC-Adresse dar. Wenn auf einem Computer mehrere unterschiedliche Netzwerkkarten gleichzeitig installiert sind, sind die physikalischen Adressen in der Liste dementsprechend auch mehrere, jeweils eine installierte Karte. Daher müssen Sie aus der Liste die Adresse der Karte auswählen, die Sie aktuell betrifft.

Es gibt eine andere Methode zur Ermittlung der Netzwerkadresse eines Computers, die nicht als die effektivste, aber gleichzeitig äußerst bekannte und gebräuchliche Methode gilt. Es besteht aus der Verwendung von 2 Befehlen – ping und arp. In diesem Fall wird zuerst der Befehl ping target und dann der Befehl arp–a ausgeführt. Nach der Ausführung eines solchen Befehls erscheint eine Tabelle auf dem Bildschirm. Es zeigt die MAC-Adresse des Adapters an, der Sie beunruhigt. Diese Methode wird am häufigsten in einem traditionellen Peer-to-Peer-Netzwerk verwendet. Tatsache ist, dass Sie die MAC-Adresse des Computers nicht herausfinden können, wenn das Netzwerk in Abschnitte unterteilt ist und Router verwendet (Sie können nur die Netzwerkadresse des Routers selbst herausfinden).

Video zum Thema

Um Daten in lokalen und globalen Netzwerken zu übertragen, muss das sendende Gerät die Adresse des empfangenden Geräts kennen. Daher hat jeder Netzwerkcomputer eine eindeutige Adresse und nicht eine, sondern drei Adressen: physisch oder HardwareNetzwerk(IP Adresse); symbolisch(allgemeiner Computername oder vollständiger Domainname).

Physische Adresse des Computers

Die physische (Hardware-)Adresse eines Computers hängt von der Technologie ab, mit der das Netzwerk aufgebaut ist. IN Ethernet-Netzwerke Das ist ein Netzwerkadapter. Die MAC-Adresse ist vom Hersteller fest in der Netzwerkkarte verankert und wird üblicherweise in der Form 12 geschrieben hexadezimale Ziffern(zum Beispiel 00-03-BC-12-5D-4E). Dies ist eine garantiert eindeutige Adresse: Die ersten sechs Zeichen identifizieren das produzierende Unternehmen, wodurch sichergestellt wird, dass die restlichen sechs Zeichen in der Produktionslinie nicht wiederholt werden. Die MAC-Adresse wird vom Netzwerkgerätehersteller aus dem ihm im Rahmen der Lizenz zugewiesenen Adressraum ausgewählt. Wenn das Auto ersetzt wird Netzwerkadapter, dann ändert sich auch seine MAC-Adresse.

Ermitteln Sie die MAC-Adresse der Netzwerkkarte Ihren Computer wie folgt:

1. Gehen Sie zu „Start“ – „Ausführen“ – geben Sie den Befehl über die Tastatur ein cmd- "OK".

2. Geben Sie den Befehl ein ipconfig /all und drücken Sie die Eingabetaste.

Mit diesem Befehl können Sie Folgendes abrufen volle Informationüber alle PC-Netzwerkkarten. Suchen Sie daher die Zeile in diesem Fenster Physische Adresse– Es wird Ihre Netzwerkkarte angezeigt. In meinem Fall sieht es so aus:

Computernetzwerkadresse

Netzwerkadresse, oder IP Adresse Wird in TCP/IP-Netzwerken beim Datenaustausch auf Netzwerkebene verwendet. IP steht für Internetprotokoll- Internetprotokoll. Die IP-Adresse eines Computers ist 32 Bit lang und besteht aus vier Teilen, sogenannten Oktetten. Jedes Oktett kann Werte von 0 bis 255 haben (zum Beispiel 90.188.125.200). Oktette werden durch Punkte voneinander getrennt.

Zum Beispiel die IP-Adresse des Computers 192.168.1.10

, besteht aus zwei Teilen – der Netzwerknummer (manchmal auch genannt). Netzwerk ID

) Und Netzwerkcomputernummern (Host-ID

). Die Netzwerknummer muss für alle Computer im Netzwerk gleich sein und in unserem Beispiel ist die Netzwerknummer gleich 192.168.1

. Die Computernummer muss in einem bestimmten Netzwerk eindeutig sein und der Computer in unserem Beispiel hat die Nummer 10

.

Die IP-Adressen von Computern in verschiedenen Netzwerken können dieselben Nummern haben. Zum Beispiel Computer mit IP-Adressen 192.168.1.10

Und 192.168.15.10

obwohl sie die gleichen Nummern haben ( 10

), gehören aber zu unterschiedlichen Netzwerken ( 1

Und 15

). Da die Netzwerkadressen unterschiedlich sind, ist eine Verwechslung der Rechner untereinander nicht möglich.

IP-Adressen von Computern im selben Netzwerk sollten nicht wiederholt werden. Es ist beispielsweise nicht akzeptabel, für zwei Computer in Ihrem lokalen Netzwerk dieselben Adressen 192.168.1.20 und 192.168.1.20 zu verwenden. Dies wird zu ihrem Konflikt führen. Wenn Sie einen dieser Computer früher einschalten, wird beim Einschalten des zweiten Computers eine Meldung über eine falsche IP-Adresse angezeigt:  Ändern Sie in diesem Fall einfach die Adresse auf einem der Computer.

Ändern Sie in diesem Fall einfach die Adresse auf einem der Computer.

Um die Netzwerknummer von der Computernummer zu trennen, verwenden Sie Subnetzmaske. Rein äußerlich besteht eine Subnetzmaske aus dem gleichen Satz von vier durch Punkte getrennten Oktetten. Aber in der Regel sind es die meisten Zahlen darin 255

Und 0

.

255

gibt die für die Netzwerkadresse vorgesehenen Bits an den restlichen Stellen an (die dem Wert entsprechen). 0

) sollte die Computeradresse enthalten. Je niedriger der Maskenwert, desto mehr Computer sind mit diesem Subnetz verbunden. Zusammen mit der IP-Adresse wird dem Computer auch die Netzwerkmaske zugewiesen. Um es zu verdeutlichen, geben wir ein einfaches Beispiel: ein Netzwerk 192.168.0.0

mit Maske 255.255.255.0

kann Computer mit Adressen von enthalten 192.168.0.1

Vor 192.168.0.254

. Und das Netzwerk 192.168.0.0

mit Maske 255.255.255.128

erlaubt Adressen von 192.168.0.1

Vor 192.168.0.127

.

Netzwerke mit Große anzahl Computer werden normalerweise in sogenannte Teile unterteilt Subnetze

. Die Aufteilung in Subnetze dient dazu, die Sicherheit zu erhöhen und den Zugriff auf Ressourcen verschiedener Subnetze zu differenzieren. Computer in verschiedenen Subnetzen können ohne ein spezielles Gerät – einen Router – keine Pakete untereinander übertragen, und daher kann niemand in das auf diese Weise geschützte Subnetz eindringen. Um Subnetze zu erstellen, wird ein Teil des Platzes in der der Hostnummer zugewiesenen IP-Adresse den Subnetznummern zugewiesen.

Betrachten wir ein Beispiel, bei dem wir 50 Computer in einem lokalen Netzwerk haben und diese so konfigurieren müssen, dass 20 Computer miteinander „kommunizieren“ können, aber keine Daten von den verbleibenden 10 Computern senden und empfangen können, die ebenfalls nur miteinander kommunizieren müssen andere. Die Lösung für dieses Problem ist ganz einfach: Wir teilen unser Netzwerk in zwei Subnetze auf. Im ersten Subnetz „verteilen“ wir Nummern aus dem Bereich an Computer (wir haben 20 davon). 192.168.1.1

– 192.168.1.20

, und im zweiten Subnetz für die restlichen 10 Computer verteilen wir Nummern aus dem Bereich 192.168.2.1

– 192.168.2.10

.

Wenn Ihr Computer mit einem lokalen Netzwerk oder dem Internet verbunden ist, können Sie dies tun Finden Sie seine IP-Adresse und Subnetzmaske heraus in einer uns bereits bekannten Weise:

1. Gehen Sie zu „Start“ – „Ausführen“ – Typ cmd und klicken Sie auf „OK“.

2. Geben Sie im sich öffnenden Fenster den Befehl ein ipconfig /all und drücken Sie die Eingabetaste.

In den entsprechenden Zeilen sehen Sie die IP-Adresse und die Subnetzmaske des Computers:  Die Netzwerknummer kann vom Administrator willkürlich gewählt oder auf Empfehlung einer speziellen Internetabteilung (Network Information Center – NIC) zugewiesen werden, wenn das Netzwerk als integraler Bestandteil des Internets funktionieren muss. Typischerweise erhalten ISPs Adressbereiche von NIC-Einheiten und verteilen sie dann an ihre Abonnenten. Das externe IP-Adressen

(im Internet verfügbar), zum Beispiel 90.188.125.200.

Die Netzwerknummer kann vom Administrator willkürlich gewählt oder auf Empfehlung einer speziellen Internetabteilung (Network Information Center – NIC) zugewiesen werden, wenn das Netzwerk als integraler Bestandteil des Internets funktionieren muss. Typischerweise erhalten ISPs Adressbereiche von NIC-Einheiten und verteilen sie dann an ihre Abonnenten. Das externe IP-Adressen

(im Internet verfügbar), zum Beispiel 90.188.125.200.

Reserviert für lokale Netzwerke interne IP-Adressen (sie sind ohne spezielle Software nicht über das Internet zugänglich) aus den Bereichen:

Aus diesen Bereichen weisen Sie als Systemadministrator den Computern in Ihrem lokalen Netzwerk Adressen zu. Wenn Sie in den Computereinstellungen eine IP-Adresse „fest“ festlegen, wird eine solche Adresse aufgerufen statisch– Dies ist eine dauerhafte, unveränderliche IP-Adresse des PCs.

Es gibt eine andere Art von IP-Adressen – dynamisch, die sich jedes Mal ändern, wenn ein Computer das Netzwerk betritt. Der DHCP-Dienst ist für die Verwaltung des dynamischen Adresszuweisungsprozesses verantwortlich. Ich werde Ihnen in einem der folgenden Artikel davon erzählen.

Name des Netzwerkcomputers

Zusätzlich zu physischen Adressen und Netzwerkadressen kann ein Computer auch über Adressen verfügen symbolische Ansprache – Computername . Ein Computername ist eine bequemere und für Menschen lesbare Bezeichnung für einen Computer im Netzwerk. Unterscheiden NetBIOS-Namen Und vollqualifizierte Domänennamen von Computern .

NetBIOS-Namen werden in Peer-to-Peer-LANs verwendet, in denen Computer organisiert sind Arbeitsgruppen . NetBIOS ist ein Protokoll für die Interaktion von Programmen über ein Computernetzwerk. Das NetBIOS-Protokoll erkennt die üblichen alphabetischen Namen von Computern und ist für die Datenübertragung zwischen ihnen verantwortlich. Windows Explorer Um das lokale Netzwerk anzuzeigen, stellt es den Ordner „Netzwerkumgebung“ bereit, der automatisch die NetBIOS-Namen der Computer in Ihrem lokalen Netzwerk anzeigt.

Der NetBIOS-Name kann bis zu 15 Zeichen lang sein und muss auf Englisch sein.

Zu Finden Sie den NetBIOS-Namen Ihres Computers heraus folge diesen Schritten:

1. Klicken Sie mit der rechten Maustaste auf das Symbol „Arbeitsplatz“ auf dem Desktop und wählen Sie „Eigenschaften“.

2. Gehen Sie zur Registerkarte „Computername“.

3. Klicken Sie auf die Schaltfläche „Ändern“ – dann auf „Erweitert“.

4. Suchen Sie die Zeile „NetBIOS-Computername“. Nachfolgend finden Sie den Namen Ihres PCs:  5. Klicken Sie auf die Schaltfläche „Abbrechen“. Im Fenster „Computernamen ändern“ können Sie im Feld „Computername“ den NetBIOS-Namen ändern:

5. Klicken Sie auf die Schaltfläche „Abbrechen“. Im Fenster „Computernamen ändern“ können Sie im Feld „Computername“ den NetBIOS-Namen ändern:  Es werden große domänenbasierte hierarchische Netzwerke verwendet vollqualifizierte Domänennamen

Computer zum Beispiel webserver.ibm.com. Der Domänenname eines Computers besteht aus drei Teilen, wobei der erste Teil der Hostname ist ( Webserver), der zweite ist der Domänenname des Unternehmens ( IBM), und der letzte ist der Domänenname des Landes (z. B. ru – Russland) oder der Name einer der speziellen Domänen, der angibt, dass die Domäne der Organisation zu einem der Aktivitätsprofile gehört ( com, gov, edu).

Es werden große domänenbasierte hierarchische Netzwerke verwendet vollqualifizierte Domänennamen

Computer zum Beispiel webserver.ibm.com. Der Domänenname eines Computers besteht aus drei Teilen, wobei der erste Teil der Hostname ist ( Webserver), der zweite ist der Domänenname des Unternehmens ( IBM), und der letzte ist der Domänenname des Landes (z. B. ru – Russland) oder der Name einer der speziellen Domänen, der angibt, dass die Domäne der Organisation zu einem der Aktivitätsprofile gehört ( com, gov, edu).

Namen in lokalen Computernetzwerken werden Arbeitsgruppen, Computern und Netzwerkressourcen zugewiesen. Der Name des Computers und die Arbeitsgruppe, in der der Computer berücksichtigt wird, werden vom Netzwerkadministrator (der Person, die für die Organisation der Arbeit des lokalen Computernetzwerks verantwortlich ist) angegeben, wenn er den PC an das Netzwerk anschließt und das Windows-Betriebssystem darauf installiert in der Netzwerkversion. Danach wird ein mit dem lokalen Netzwerk verbundener PC in anderen Knoten dieses Netzwerks als Teil einer Arbeitsgruppe mit einem vom Netzwerkadministrator festgelegten Namen sichtbar, der er unter seinem eindeutigen Namen (ebenfalls vom Netzwerkadministrator festgelegt) beitritt.

Netzwerkressourcen haben auch Namen. Wenn ein Netzwerkadministrator oder Computerbesitzer eine Computerressource zur gemeinsamen Nutzung in einem Netzwerk zur Verfügung stellt, gibt er der Ressource einen Netzwerknamen (unter Verwendung der entsprechenden Windows-Betriebssystem-Tools auf dem PC). Im Netzwerk ist die Ressource unter diesem Namen sichtbar, sodass andere Benutzer diese Ressource verwenden können.

Online unter Windows-Steuerung Um Dateien auf Netzwerkcomputern anzugeben, verwenden sie eine einheitliche Namenskonvention im UNC-Format (Uniform Naming Convention), die das zuvor diskutierte Konzept des vollständigen Dateinamens erweitert und um den Namen des Computers im Netzwerk ergänzt. Beispielsweise das UNC-Format zur Angabe der F1-Datei, auf der sich befindet Netzwerkcomputer namens COMPUTER auf Gerät C: in einem Ordner namens P1 sieht so aus:

\\COMPUTER\С:\П1\Ф1

Dank der grafischen Benutzeroberfläche von Windows sind Benutzer, die mit Netzwerkressourcen arbeiten, praktisch nicht mehr auf die Verwendung von UNC-Namen angewiesen. Um Zugriff auf eine beliebige Ressource zu erhalten, müssen Sie lediglich auf deren Symbol doppelklicken und anschließend die gewünschte Ressource mit der Maus öffnen Arbeitsgruppe Und der richtige Computer.

Steuern des Zugriffs auf Netzwerkressourcen

Bei der gemeinsamen Nutzung von Netzwerkressourcen wie Dateien können diese unbeabsichtigt verfälscht oder sogar zerstört werden. Daher stehen möglicherweise nicht alle Ressourcen eines anderen Computers zur Verfügung Netzwerknutzung oder der Zugriff auf Ressourcen kann eingeschränkt sein. Der Netzwerkadministrator oder Computerbesitzer hat die Möglichkeit, Zugriffsrechte vom Netzwerk auf die Ressourcen seines Computers festzulegen. Nur die Ressourcen, die der Netzwerkadministrator oder Computerbesitzer für die öffentliche Nutzung als verfügbar erklärt, sind im Netzwerk sichtbar. Alle derartigen Deklarationen werden mithilfe grafischer Benutzeroberflächentools durchgeführt, mit denen Sie die Eigenschaften von Objekten verwalten können.

Im Netzwerk können folgende Ressourcenzugriffsrechte eingestellt werden:

Wenn aus irgendeinem Grund die Notwendigkeit besteht, die Zugriffsrechte zu erhöhen, müssen Sie sich mit einer Anfrage an den Computerbesitzer oder Netzwerkadministrator wenden.

Kontrollfragen

1. Was sind die Gründe für die Schaffung von Computernetzwerken?

2. Was wird benötigt, um ein Computernetzwerk aufzubauen?

3. Was wird in Computernetzwerken als Protokoll bezeichnet?

4. Was ist der grundlegende Unterschied? Netzwerk-Hardware lokale und globale Computernetzwerke?

5. Was nennt man Gateways in Computernetzwerken?

6. Was ist im Konzept enthalten? Netzwerkressource? Steuern des Zugriffs auf eine Netzwerkressource.

7. Wie entstehen Arbeitsgruppen in einem Computernetzwerk, welche Rolle spielen sie?

8. Benennen von Computern im Netzwerk und Zugriff auf eine Remote-Ressource.

Globales Internet

Globale Netzwerke

Eine Organisation, die sich entschieden hat, ihre Computer in ein lokales Computernetzwerk einzubinden, muss lediglich ihre eigene Netzwerkausrüstung und ihr eigenes Netzwerk erwerben Software um die Kommunikation zwischen Computern zu ermöglichen . Anders verhält es sich, wenn Computer weit voneinander entfernt stehen, beispielsweise in verschiedenen Städten. Kommunikation zwischen Computern, die weit voneinander entfernt sind lange Distanzen, angerufen Computer-Telekommunikation und wird grundsätzlich anders durchgeführt. Der Aufbau und die Aufrechterhaltung der Computer-Telekommunikation erfordert unvergleichlich höhere Materialkosten als der Aufbau lokaler Computernetze und ist nur für spezialisierte Organisationen machbar, die auf dem Markt für Kommunikationsdienste tätig sind. Als Computernetzwerke werden Computernetzwerke bezeichnet, die Telekommunikation nutzen, um Informationen zwischen Computern zu übertragen globale Netzwerke.

Derzeit gibt es eine Vielzahl unterschiedlicher Telekommunikationsmedien, die sich in der Geschwindigkeit der Informationsübertragung und den Kosten der Kommunikationsdienste unterscheiden. Die langsamsten sind Telefonleitungen, Weil Ursprünglich waren sie nicht dafür gedacht, die Kommunikation zwischen Computern zu organisieren, sondern nur für Telefongespräche, aber sie sind die günstigsten und in fast allen Organisationen, Institutionen und vielen Haushalten erhältlich. Ein Gerät zur Organisation der Computerkommunikation über Telefonleitungen erschien Anfang der 70er Jahre und hieß Modem ( Mo Duulator- dem Odulator). Das Modem verbindet sich mit dem Computer und einer normalen Telefonsteckdose. Die Hauptfunktionen des Modems bestehen darin, den vom Computer bei der Datenübertragung kommenden Binärcode in umzuwandeln elektrisches Signal, über die Telefonleitung übertragen, und beim Empfang von Daten wandeln sie im Gegenteil das über die Telefonleitung empfangene elektrische Signal in den entsprechenden Binärcode um, der in den Computer gelangt. Darüber hinaus wählt das Modem auf Befehl des Computers die angegebene Telefonnummer und stellt eine Verbindung mit dem Modem eines anderen Computers her.

Das Hauptmerkmal des Modems ist seine Durchsatz oder Datenübertragungsrate, gemessen in bps(bit/s). Derzeit sind Modems mit Übertragungsgeschwindigkeiten von bis zu 33600 bps weit verbreitet.

Seit dem Tippen Telefonnummer An der PBX (Automatic Telephone Exchange) werden Kommunikationsleitungen angeschlossen (geschaltet), dann werden Telefonleitungen angerufen Einwahlleitungen. Mit Hilfe von DFÜ-Leitungen wird die Kommunikation zwischen Computern nur für eine bestimmte Zeit hergestellt, in der ein Informationsaustausch zwischen Computern möglich ist. Neben Wählleitungen nutzen sie auch die sogenannten dedizierte Kommunikationsleitungen (Kanäle), die Computer ständig verbinden. Dedizierte Kanäle können durch die Verlegung von Kommunikationskabeln oder über Funkkommunikation, aber auch durch permanentes Einschalten von Wählleitungen an der TK-Anlage geschaffen werden. Die Nutzung dedizierter Kanäle ist deutlich teurer als DFÜ-Leitungen, ermöglicht aber den Informationsaustausch mit hoher Geschwindigkeit. Daher werden lokale Netzwerke in der Regel über dedizierte Kanäle mit globalen Netzwerken verbunden. Computernetzwerke Organisationen.

Internet-Grundlagen

Das derzeit bekannteste globale Computernetzwerk ist das Internet. Der Name des Wortes Internet besteht aus zwei englischen Wörtern und steht für „Inter – ein Präfix, das die Bedeutung von Interaktion, gegenseitiger Direktionalität“ hat und „Net – Computernetzwerk“. Im Jahr 1999 waren rund 60 Millionen Computer und mehr als 270 Millionen Benutzer über das Internet verbunden. Wir können mit Sicherheit sagen, dass das Internet eine Informationsrevolution herbeigeführt hat. Basierend auf den Errungenschaften dieser Revolution werden neue Technologien des kommenden Jahrhunderts aufgebaut. Das Internet ist ein weltweites Informationscomputernetzwerk, das viele Computernetzwerke, die nach denselben Regeln funktionieren, zu einem Ganzen vereint. Das Internet ist keine kommerzielle Organisation und gehört niemandem. Besonderheit Das Internet ist äußerst zuverlässig. Sollten einige Computer und Kommunikationsleitungen ausfallen, funktioniert das Netzwerk weiterhin. Diese Zuverlässigkeit wird dadurch gewährleistet, dass es keine gibt einzelnes Zentrum Management. Wenn einige Kommunikationsleitungen oder Computer ausfallen, können Informationen über andere Kommunikationsleitungen übertragen werden, da es immer mehrere Möglichkeiten gibt, Informationen zu übertragen.

Das Internet entstand Ende der 80er und Anfang der 90er Jahre in den Vereinigten Staaten und beendete eine Zeit intensiver Forschung zur Schaffung globaler Möglichkeiten Informationsnetzwerke. Gleichzeitig entstanden in anderen Ländern nationale Netzwerke. Computernetzwerke verschiedene Länder begann sich zu vereinen und in den 90er Jahren erschien das Internet in seiner heutigen Form. Das Internet verbindet mittlerweile Tausende verschiedener Netzwerke auf der ganzen Welt. In Russland begann 1996 ein rasantes Wachstum der Zahl der Internetnutzer.

Derzeit sind fast alle globalen Computernetzwerke mit dem Internet verbunden. Sie verbinden sich mit Internet-Gateways (Abb. 22), also Computern, die gleichzeitig mit dem Internet und einem anderen Netzwerk verbunden sind.

Jedes Gateway verfügt über Informationen zu allen anderen Gateways und Netzwerken. Wenn Informationen von einem Netzwerk an einen Benutzer in einem anderen Netzwerk gesendet werden, werden sie sofort an das Gateway des ursprünglichen Netzwerks gesendet, das sie an das Gateway des Netzwerks des Benutzers und von dort an den Empfänger sendet.

Internetnutzer stellen über Computer spezieller Organisationen, sogenannte Internetdienstanbieter oder, eine Verbindung zum Netzwerk her Anbieter. Der Anbieter verfügt über ein eigenes Gateway zum Internet und verbindet gegen eine Gebühr Computernetzwerke oder Computer einzelner Nutzer über dieses Gateway mit dem Internet. Der Anbieter verfügt über viele Kommunikationsleitungen zur Verbindung von Benutzern und mit hoher Geschwindigkeit Verbindungskanäle um auf das Internet zuzugreifen. In Wirklichkeit ist der Unterschied zwischen Nutzern und Internetdienstanbietern recht willkürlich. Jede Person, die ihren Computer mit dem Internet verbunden und das Notwendige installiert hat Systemprogramme, kann grundsätzlich Internetverbindungsdienste für andere Nutzer bereitstellen.

Reis. 22. Internet-Aufbauplan

Internetadressierung

Domain Namen. DNS-Dienst

Das Internet verbindet Millionen von Computern. Um den Zugriff zu organisieren entfernter Computer Mit wem Sie Informationen austauschen möchten, müssen Sie den Namen des Computers im Netzwerk eindeutig ermitteln. Um jeden Computer eindeutig ansprechen zu können, nutzt das Internet das sogenannte Domain-Namen-System. Das Domänensystem verwendet ein hierarchisches Prinzip zur Bildung eines Namens, basierend auf der Idee, den Standort eines Computers nacheinander zu klären globales Netzwerk. Das gleiche Prinzip gilt beispielsweise für reguläre Postadressen, die die fortlaufende Angabe von Land, Stadt, Straße und Haus verwenden. Ein Land ist sozusagen die Domäne der in diesem Land lebenden Erdbewohner. Die Stadt ist eine Domäne, die Teil der Länderdomäne usw. ist. Ähnlich wie beim Postdienst werden die Namen von Computern im Internet nach Regeln festgelegt, die von einem speziellen System namens Domain Name Service oder DNS festgelegt werden.

Wenn ein Computer eine Verbindung zum Internet herstellt, wird er im Netzwerk als Teil einer bestimmten Gruppe von ineinander verschachtelten Domänen betrachtet. Um einen Computer in einer Domäne zu identifizieren, erhält er einen eigenen Namen, den sogenannten Hostnamen. Dadurch wird der Domänenname des Computers als Zeichenfolge dargestellt, in der die Namen der Subdomänen von rechts nach links angeordnet sind. Domain Höchststufe befindet sich im Namen auf der rechten Seite und die untergeordnete Domäne befindet sich auf der linken Seite. Domainnamen werden durch Punkte voneinander getrennt. Zum Beispiel Domänenname computer.managers.company.ru bezeichnet einen Computer mit einem Hostnamen Computer, Teil der Domäne Manager, die wiederum Teil der Domäne ist Unternehmen, welches ist Bestandteil Top-Level-Domain ru(Abb. 23). Tabelle 1 listet die Namen einiger der wichtigsten registrierten Top-Level-Domains im Internet auf.

|

Obwohl Internetnutzer symbolische Namen verwenden, verwenden mit dem Netzwerk verbundene Computer für die Kommunikation das digitale Äquivalent von Domänennamen, sogenannte IP-Adressen. Eine IP-Adresse besteht aus vier Ganzzahlen mit jeweils bis zu 256, getrennt durch Punkte. Die IP-Adresse könnte etwa so aussehen: 193.46.21.13 oder 201.8.62.157 .

Domänennamen und ihre entsprechenden IP-Adressen werden im Internet auf DNS-Servern in Form einer großen verteilten Datenbank gespeichert, die sich auf den Computern jedes Internetanbieters befindet. Wenn ein Benutzer versucht, eine Internetressource zu kontaktieren, Client-Computer sendet DNS Server Der Domänenname des Computers, mit dem der Client Kontakt aufnehmen möchte. Der DNS-Server empfängt den Domänennamen des Computers, durchsucht dann dessen Datenbank und gibt als Antwort die entsprechende IP-Adresse und Routing-Informationen zurück. Wenn diese Informationen nicht in seiner Datenbank vorhanden sind, sendet er eine Anfrage an den DNS-Server einer höheren Domäne.

Das Wesentliche an SSID ist persönliche Nummer Web-Netzwerk, also seinen Namen. Eigentlich wissen Sie es, wenn Sie Wi-Fi-Geräte verwenden.

Dieser Name ist erforderlich, um den Zugangspunkt Ihres Geräts unter anderen Routern zu finden, die im Signalverteilungsbereich in einem bestimmten Gebiet tätig sind.

Mit dem Advent drahtlose Technologien Neben Verbindungsvorgängen und Parametern sind zahlreiche Benutzer auf die Bestimmung der Netzwerk-SSID gestoßen.

Nicht jeder weiß, was es eigentlich ist. Aber es gibt keine Schwierigkeiten in der Bedeutung dieses Begriffs; selbst ein Anfänger wird es verstehen. Später in diesem Artikel erfahren Sie, wie die SSID-Nummer des WLAN-Netzwerks lautet und wie sie ermittelt werden kann diesen Parameter und wie man es ändert.

Lesen Sie auch: [Anleitung] So richten Sie einen Router ein: TP-Link, D-Link und andere Marken | 2019

Wenn man es unter dem Gesichtspunkt der Benutzerfreundlichkeit betrachtet technologische Prozesse, dann sollte die Bedienung des WLAN-Webs komfortabel sein.

Zu diesem Zweck wurde das Konzept des Netzwerk-SSID-Parameters eingeführt. Was ist das? Im weiteren Sinne ist die SSID ein einzigartiger Netzwerkcode, der sich von anderen (dem Namen oder dem Namen des VPN) unterscheidet.

Die SSID wird als einzigartige 32-stellige alphanumerische Chiffre erstellt, die zur Erkennung eines drahtlosen lokalen Netzwerks verwendet wird.

Es wurde entwickelt, um eine unerwartete oder absichtliche Verbindung eines anderen Geräts mit Ihrem Netzwerk zu verhindern. Damit drahtlose Geräte miteinander kommunizieren können, müssen sie auf dieselbe SSID konfiguriert bleiben.

Diese Methode ermöglicht die automatische Auswahl von WLAN-Geräten von Drittanbietern und die Anzeige ihrer SSIDs.

Dies geschieht durch Anpassen der Router-Einstellungen. Geben Sie nach Eingabe der Einstellungen Ihre eigene IP-Adresse in die Adresszeile des Browsers ein.

Und nachdem Sie in den WLAN-Einstellungen ein Konto erstellt haben, haben Sie die Möglichkeit, nach eigenem Ermessen Änderungen vorzunehmen.

Tatsächlich kann der Name der SSID eines beliebigen Routers von jedem herausgefunden werden, der auch nur ein wenig Verständnis für das Wesentliche im Einflussbereich hat.

Beachten Sie daher beim Erstellen eines neuen Namens die folgenden Tipps:

Lesen Sie auch:

Nun schauen wir uns an, wie man die SSID eines Netzwerks ermittelt. Dazu müssen wir den WLAN-Adapter einschalten und die Markierung finden kabellose Verbindung in der Taskleiste.

Wenn Sie darauf klicken, öffnet sich ein Fenster, in dem alle verfügbaren Netzwerke angezeigt werden.

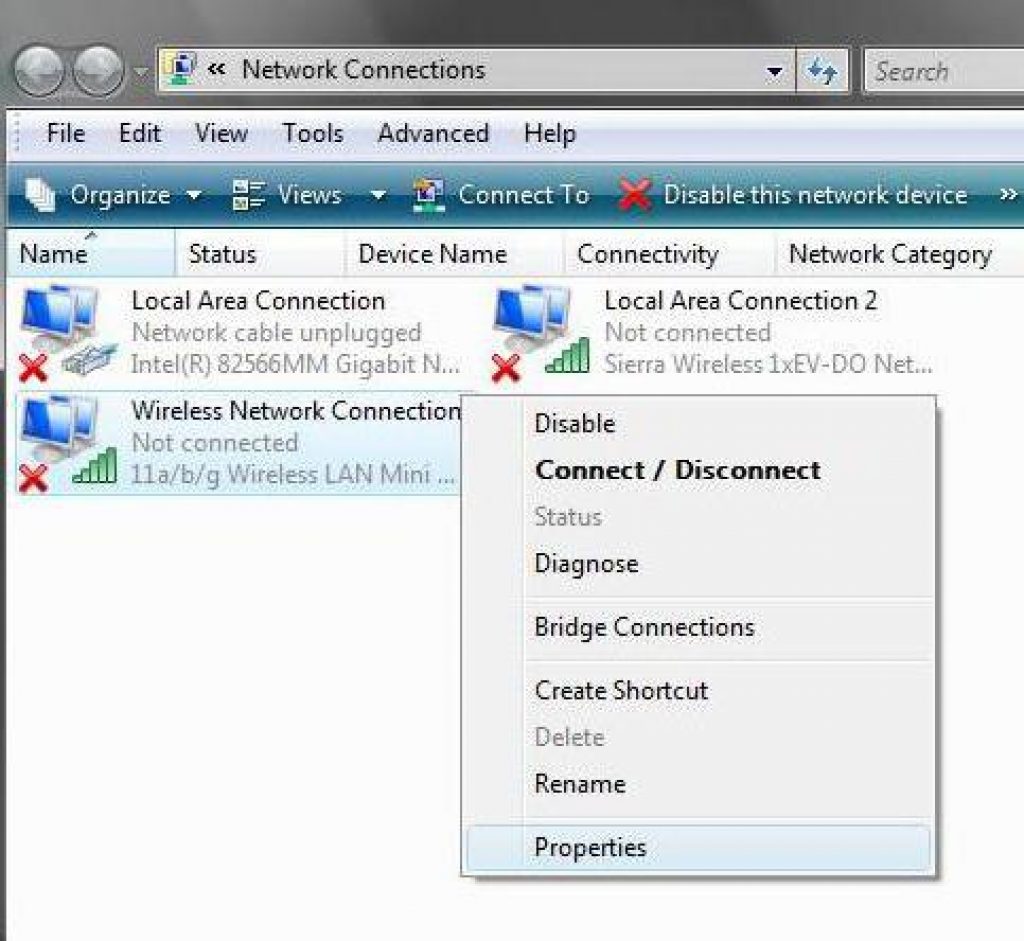

Um die Netzwerkaktivität zu überwachen, ist die Verwendung erforderlich Installationsdatei ncpa.cpl, das sich im Abschnitt befindet "Laufen", dann können Sie sich den Verbindungsstatus ansehen.

Wenn es sehr schwach ist, müssen Sie das Menü aufrufen und die Verbesserungsparameter auswählen.

Darüber hinaus ist es möglich, alle Verbindungen ausnahmslos in der Spalte „Netzwerkverwaltung“ zu untersuchen, in der sich der Abschnitt zur Änderung der Adapterparameter befindet.

Wi-Fi-Gerät eingegeben wird oder Sonderschlüssel auf Laptops oder deren Kombination mit der Fn-Taste (in der Regel werden die Standard-Multifunktionstasten F1 - F12 verwendet, Ausnahmen dürfen wir jedoch nicht vergessen).

Mit Telefonen ist es viel einfacher. Sie müssen lediglich einen Kontakt starten, dann das gewünschte Netzwerk aus der Liste auswählen und anschließend das Zugangspasswort eingeben, sofern eines berücksichtigt wird.

Ein moderner Benutzer ist in der Lage, deutlich mehr Daten zu extrahieren, indem er Programme verwendet, die den gesamten Netzwerkverkehr abfangen (Sniffer).

Durch sie ist es möglich, die MAC-Adresse des Routers zu erkennen versteckte Netzwerke Informieren Sie sich über den Kommunikationskanal, die Signalstärke, die Anzahl der aktuell verbundenen Teilnehmer usw.

Lesen Sie auch: TOP 12 der besten WLAN-Adapter für einen PC oder Laptop: USB, PCI, PCI-e | Bewertung 2019

Viele Benutzer, die in ihrer Wohnung Router installiert haben, wissen, dass der Zugangspunkt vor anderen Benutzern geschützt werden muss, damit diese nicht die Möglichkeit haben, Ihr Internet zu nutzen.

Um eine Verbindung zum Gerät herzustellen, müssen Sie ein Passwort auswählen.

Bei der Erstellung in den Router-Einstellungen empfiehlt es sich, verschiedene Zahlenkombinationen zu verwenden, lateinische Schriftzeichen und Großbuchstaben.

Es wird empfohlen, den Kodierungstyp WPA2PSK zu wählen – er ist stabiler und schützt vor unbefugten Verbindungen.

Sie müssen jedoch verstehen, dass ein Passwort keine vollständige Sicherheit bieten kann, da insbesondere moderne Benutzer jede Chance haben, es zu hacken.

Neben dem Passwort ist es wichtig, den richtigen Login zu wählen, da dieser bei korrekter Erstellung eine nicht schlechtere Sicherheit als ein Passwort gewährleisten kann.

Normalerweise funktioniert ein Router ähnlich wie der vorherige: Sein Name ist für absolut jeden verfügbar, der sich gerade im Netzabdeckungsbereich befindet.

Allerdings gibt es immer noch verstecktes System Bei Verwendung wird der Name nicht in der Liste der öffentlichen Verbindungen angezeigt.

Dadurch ist es möglich, das eigene Internetnetzwerk so zu schützen, dass andere Geräte überhaupt nichts davon erfahren.

Somit funktioniert das Internet, aber das Netzwerk ist nicht sichtbar. Mit dieser Funktion können Sie Ihr Netzwerk optimal vor anderen schützen.

3 Wählen Sie in der oberen Zeile „Hinzufügen“.

3 Wählen Sie in der oberen Zeile „Hinzufügen“.

4 Öffnen Sie anschließend das Menü zum manuellen Erstellen einer Verbindung.

5 Geben Sie die SSID-ID, das Passwort und die Art der Verschlüsselung ein – Informationen, die Sie zuvor in den Router-Einstellungen festlegen mussten.

6 Klicken Sie dann im entsprechenden Fenster auf „Schließen“ – und schon haben Sie eine neue Verbindung in der Liste der Netzwerke.

Wenn Probleme auftreten oder dringend etwas geändert oder gelöscht werden muss, ist dies möglich.

Wenn Sie ein Telefon verwenden, stellen Sie eine WLAN-Verbindung her und suchen Sie unten in der Liste der vorhandenen Verbindungen den Abschnitt „Hinzufügen“ und notieren Sie die Informationen des versteckten Zugangspunkts.

Es ist auch sehr wichtig zu wissen, dass bei einem versteckten Netzwerk keine absolute Sicherheit gewährleistet werden kann, da spezielle Anwendungen, die solche Verbindungen erkennen können, verhindert werden.

Ein solcher Sachverhalt schließt die Notwendigkeit des Schaffens keineswegs aus Sicheres Passwort, und es ist am besten, den Zugangspunkt umfassend zu überprüfen und ausnahmslos alle verfügbaren Schutzmethoden zu verwenden.

| In Verbindung stehende Artikel: | |

|

Erstellen einer Bootdiskette Partition Magic Das Programm parted magic ist nicht bootfähig

Parted Magic ist ein Programm für UNIX-Betriebssysteme, das entwickelt wurde... Die besten Programme zum Erstellen eines ISO-Disk-Images

Verwendung spezieller Programme. Ein virtuelles Abbild zu erstellen ist sehr... MacBook auf Werkseinstellungen zurücksetzen: Optionen und Anweisungen

Durch das Herunterfahren oder Neustarten Ihres Apple iMac wird der Inhalt des Speichers zurückgesetzt ... | |