Вибір читачів

Популярні статті

Неавторизовані спроби доступу до аудиту журналів мають бути зафіксовані та повідомлені. Модифікація журналів часто називається очищенням. . На транспортному рівні існують два протоколи. Варто зазначити такі поля. Вихідні та цільові порти - це визначення додатків верхнього рівняз використанням з'єднання. Зарезервовано – завжди встановлюється біт коду – це прапори, що вказують характер заголовка.

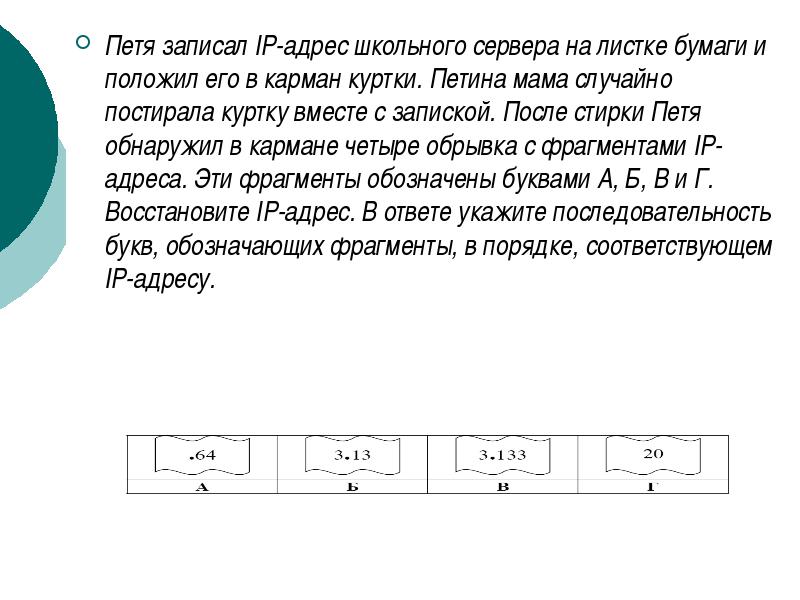

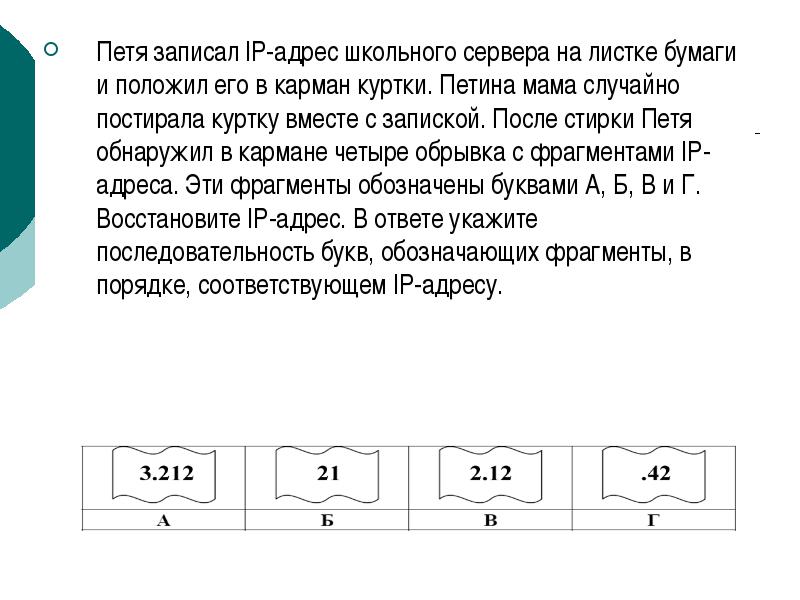

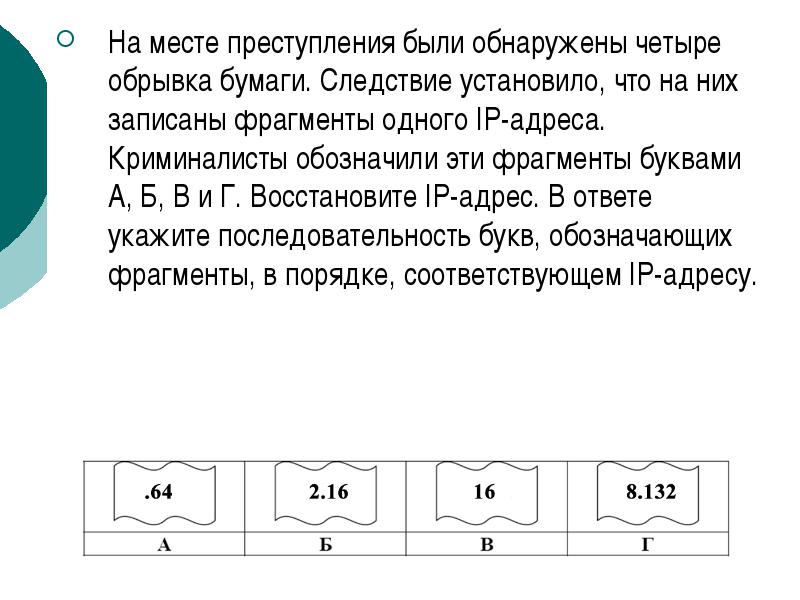

Петя записав IP-адресу шкільного сервера на аркуші паперу і поклав його в кишеню куртки. Петіна мама випадково випрала куртку разом із запискою. Після прання Петя виявив у кишені чотири уривки із фрагментами IP-адреси. Ці фрагменти позначені літерами А, Б, В та Р. Відновіть IP-адресу. У відповіді вкажіть послідовність літер, що позначають фрагменти, у порядку, що відповідає IP-адресі.

Програми відкривають номери портів та обмінюються даними через ці номери портів. Серверний сокет. У наступній таблиці перелічені деякі номери портів, які зазвичай використовуються. Кожен октет має свій власний порядковий номер, щоб кожен міг бути визнаний, якщо потрібно. Насправді октети підтверджуються партіями, розмір яких визначається розміром вікна. Номер послідовності - це 32-бітове двійкове число, хоча дуже великий діапазон кінцевих чисел, що використовується, внаслідок чого він повертається до нуля.

Щоб відстежувати порядкові номери, необхідні для перевірки, арифметика повинна виконуватися як за модулем 232. Крім того, він відправляє збільшення номера послідовності останнього отриманого сегмента в полі «Підтвердження». Сегменти, які не підтверджені протягом певного проміжку часу, повторно передаються. Кожне з'єднання має цей набір змінних, які розташовані в блоці управління передачею.

Петя записав IP-адресу шкільного сервера на аркуші паперу і поклав його в кишеню куртки. Петіна мама випадково випрала куртку разом із запискою. Після прання Петя виявив у кишені чотири уривки із фрагментами IP-адреси. Ці фрагменти позначені літерами А, Б, В та Р. Відновіть IP-адресу. У відповіді вкажіть послідовність літер, що позначають фрагменти, у порядку, що відповідає IP-адресі.

Коли одержувач отримує сегмент даних, він перевіряє порядковий номер і якщо він відповідає наступному сегменту, який очікує приймач, дані надходять у порядку. Для розрахунку цього тайм-ауту передачі доступні різні методиі залежатимуть від стека.

Керування потоком управляється з використанням концепції розсувного вікна. Вікно – це максимальна кількістьнепідтверджених байтів, які дозволені в будь-якій послідовності передачі, або, інакше кажучи, це діапазон порядкових номерів по всьому фрагменту даних, який одержувач готовий прийняти у своєму буфері. Отримувач визначає поточний розмір вікна прийому кожному пакеті, відправленому відправнику. Відправник може надіслати цей обсяг даних до того, як йому потрібно буде дочекатися оновлення у розмірі вікна прийому від одержувача.

Петя записав IP-адресу шкільного сервера на аркуші паперу і поклав його в кишеню куртки. Петіна мама випадково випрала куртку разом із запискою. Після прання Петя виявив у кишені чотири уривки із фрагментами IP-адреси. Ці фрагменти позначені літерами А, Б, В та Р. Відновіть IP-адресу. У відповіді вкажіть послідовність літер, що позначають фрагменти, у порядку, що відповідає IP-адресі.

Розмір вікна відправлення визначається найменшим значенням між вікном прийому та буфером відправника. Якщо підтвердження не отримано для цього сегмента до закінчення таймера, сегмент передається повторно. Відмова може бути викликана перевантаженням, наприклад. повний буфер на приймачі чи помилки на носії. На наступній успішній передачі починається повільне зростання. . Розмір вікна можна було б використовувати за один раз, якби сегмент був досить великим, проте зазвичай це вікно використовується декількома сегментами сотнями байтів кожен.

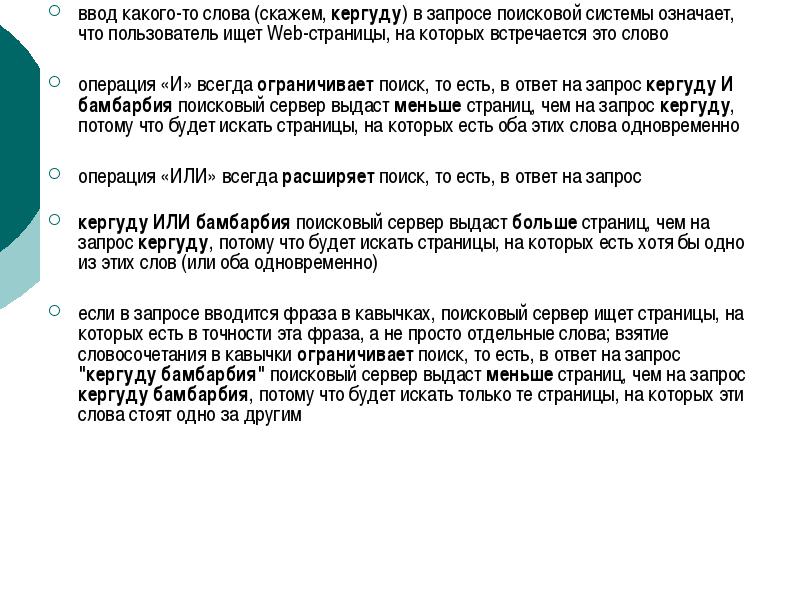

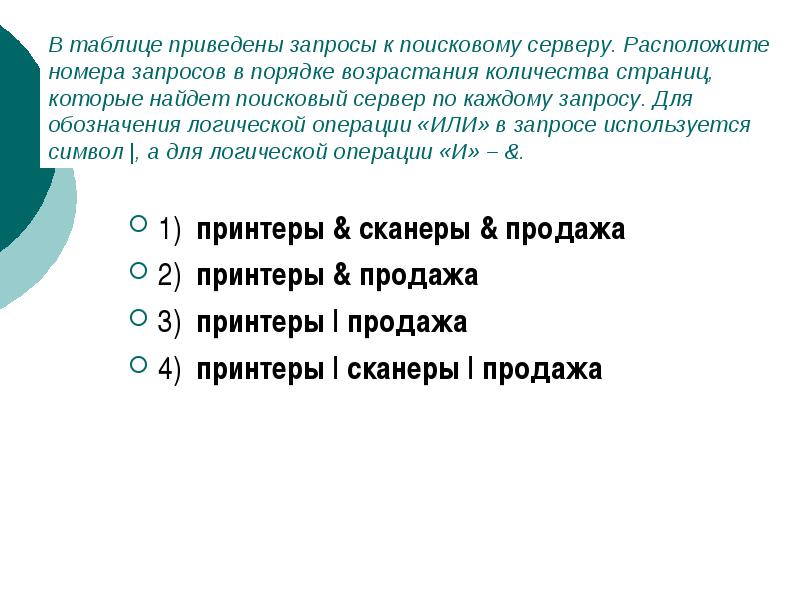

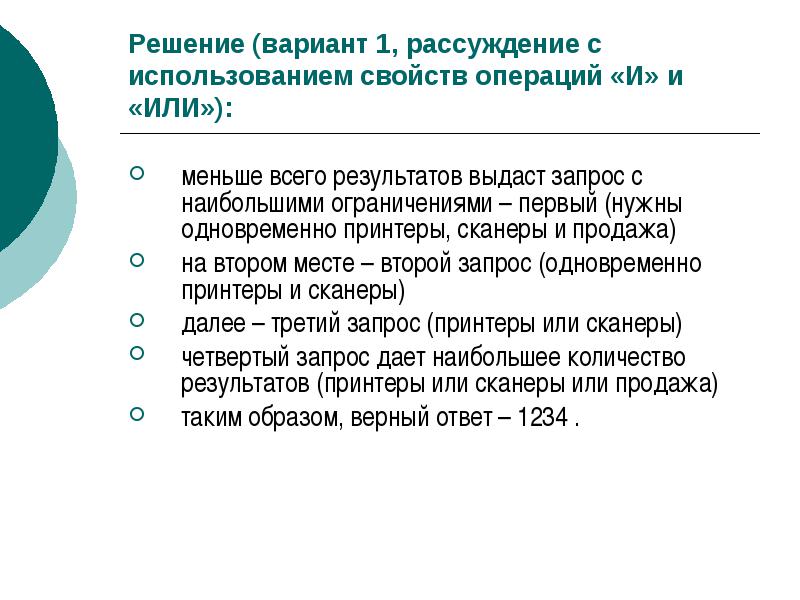

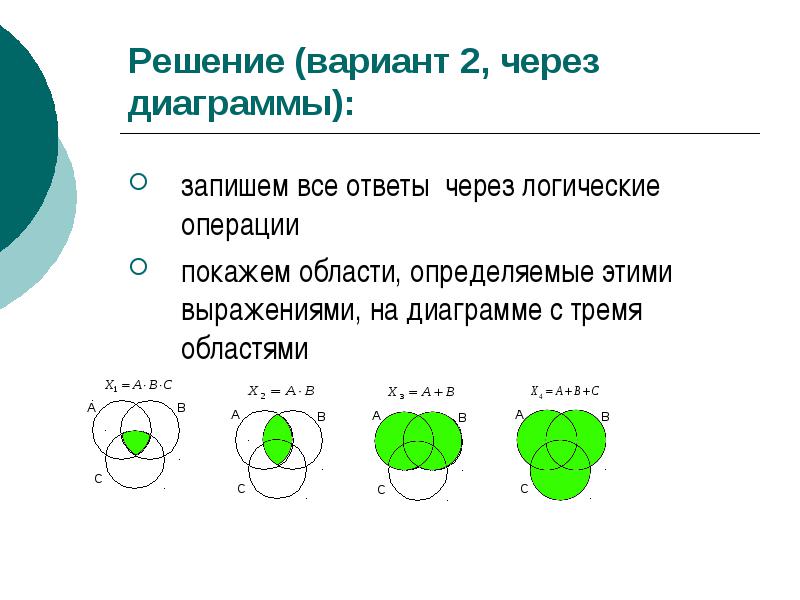

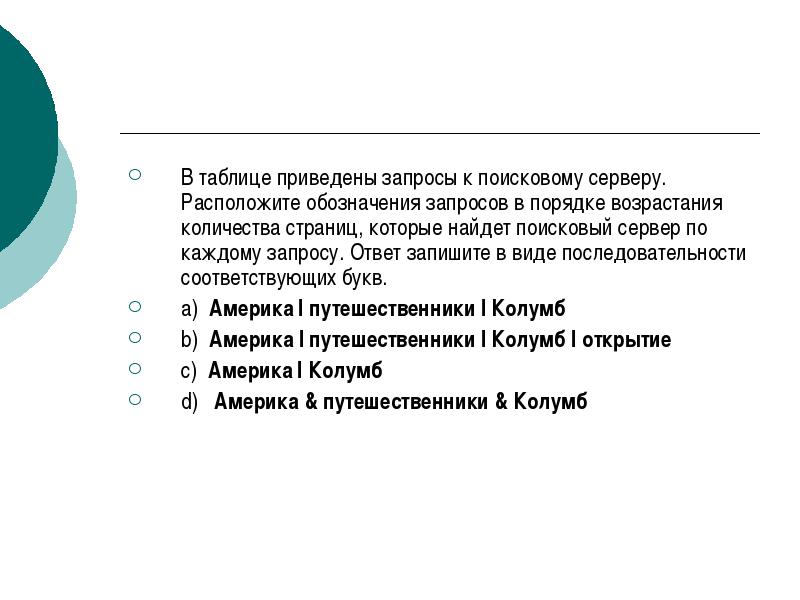

якщо в запиті вводиться фраза в лапках, пошуковий сервершукає сторінки, на яких є точно ця фраза, а не просто окремі слова; взяття словосполучення в лапки обмежуєпошук, тобто у відповідь на запит "кергуду бамбарбія"пошуковий сервер видасть меншесторінок, ніж на запит кергуду бамбарбія, тому що шукатиме тільки ті сторінки, на яких ці слова стоять одне за одним

Розмір вікна одного означає, що кожен байт даних має бути підтверджено до надсилання наступного. Елемент «ковзний» описує октети, які дозволені передачі з потоку октетів, які утворюють шматок даних. Принаймні просування цієї частини даних вікно ковзає по октетам, оскільки октети передаються і підтверджуються, тобто у міру того, як дані підтверджують, що вікно просувається вздовж октетів даних. Розмір вікна одержання визначає, де знаходиться передній край вікна. У міру наближення вікна будь-які ненадіслані дані можуть бути відправлені негайно, так як це означає, що в буфері приймача є місце.

Тест «Інтернет, адресація у мережі»

Якщо одержувач вказує розмір вікна 0, то відправник не може відправляти більше байтів, доки одержувач не надішле пакет із розміром вікна більше, ніж. Візьміть сценарій, коли відправник має послідовність байтів для відправки, наприклад з номерами від 1 до 20, одержувачу, у якого розмір вікна дорівнює десяти. Потім відправник розміщує вікно навколо перших десяти байтів і передає їх за один раз. Потім він чекатиме на підтвердження. У цей момент відправник переміщає ковзне вікно на 10 байтів, щоб покрити 11 байти, щоб відправник потім передав ці 10 байтів за один раз.

Ціль. Перевірити знання понять на тему, елементи адрес ресурсів Інтернет.

Критерії оцінювання: Позначка "5" - від 14 до 15 вірних відповідей; позначка «4» - від 11 до 13 вірних відповідей; позначка «3» – від 9 до 10 вірних відповідей.Ключ

№ питання

Перед виконанням тесту уважно прочитайте інструкцію.

Програми визначають початковий розмір вікна, і ви можете бачити цей розмір для кожного пристрою під час початкової синхронізації. При визначенні розміру вікна у 6-8 разів найефективнішим вважається розмір пакета. Чим менше помилок, що виникають у мережі, тим більше вікно дозволено отримувати, а більше смуги пропускання використовується для даних. Єдина проблема з великим розміром вікна полягає в тому, що якщо у будь-який момент відбувається збій передачі, весь сегмент має бути повторно відправлений, тим самим збільшуючи пропускну спроможність.

Завдання є тестом одноразового вибору, що складається з п'ятнадцяти питань: інформаційно-комунікаційні технології роботи в комп'ютерній мережі.

Максимальний час роботи із тестом становить 20 хвилин.

Критеріями підсумкової оцінки є кількість правильних відповідей.

Максимальна кількість балів – 15.

Це з тим, що розмір вікна починається з малого, отже більшість початкового трафіку - це заголовок, а чи не дані. Розмір вікна – це максимальна кількість байтів даних, які можуть бути передані в одному сегменті без підтвердження. Дорога супутниковий зв'язок 2 Мбіт / с не буде повністю використано.

Було б краще мати розмір вікна, що відповідає розміру посилання. Це було описано у форматі, аналогічному тому, що ви побачите на мережній трасі, що відображається у форматі двох станцій. Цей сегмент порожній від даних і ми не хочемо, щоб сесія просто не збільшувала кількість номерів послідовностей. У наведеному вище сценарії відправник інтуїтивно посилає 72 байти даних в один сегмент. Зверніть увагу, що не кожен байт повинен бути приймач також надсилає назад порядковий номер першого байта даних у своєму сегменті, який має бути відправлений.

Для кожного завдання у тесті є варіанти відповідей від 1 до 4, з яких лише одна є вірною.

За кожну правильну відповідь у тесті учасник отримує 1 бал, неправильні відповіді не враховуються.

Запитання

1.Компьютер, що у стані постійного підключення до сети:

хост-комп'ютер (вузол)

провайдер

Якщо номери послідовності не надходять, весь сегмент втрачається з усіма байтами даних усередині нього, плюс будь-які сегменти, які можуть бути відправлені в рядку перед втраченим сегментом. При більш тривалій сесії ви повинні побачити, як розмір вікна збільшується, коли буфер спорожніє програму. У цьому прикладі розміри вікна можуть бути легко дотримані, оскільки сегментні пакети йдуть один за одним, проте найчастіше підтвердження не завжди йдуть і можуть бути визнані більш ніж одним сегментом, що робить його складнішим.

Він має менше ресурсів і легше вчитися та застосовувати. Однією з особливостей цього «іншого» архітектурного стилю, наприклад, є вимога однорідного інтерфейсу. Як показано на малюнку, з початку століття Протокол простого доступу до об'єктів був протоколом вибору для веб-сервісів.

сервер

домен

2.Програмне забезпечення, що займається обслуговуванням різноманітних інформаційних послуг мережі:

базове ПЗ

сервер-програма

клієнт-програма

браузер

3.Сервери Інтернету, що містять файлові архіви, дозволяють:

Копіювати необхідні файли;

Отримувати електронну пошту;

Те, що спочатку практикувало, виявило його слабкість лише протягом років. Іншим ускладнюючим фактором є те, що великі постачальники програмного забезпеченняпоступово розширили спочатку нескладний стандарт, додавши дедалі більше підстандартів.

Тому «туга» розробників відповідно до більш простої процедури зрозуміла. Адресованість: кожен ресурс має бути ідентифікований з використанням унікального унікального ідентифікатора ресурсу. Зрештою, це означає, що вся необхідна інформація надсилається з кожним запитом. Якщо сеансів немає, кілька запитів від клієнта можуть бути поширені на різні сервери. Нижче описано найбільш важливі методи та оператори, навіть якщо більшість з них не використовуються поточними браузерами.

брати участь у телеконференціях;

Проводити відеоконференції.

4. Web-сторінка має розширення:

5. Найпоширеніший спосіб пошуку інформації в Інтернет передбачає використання:

Довідкових систем;

Гіперпосилань;

пошукових систем;

Довідників.

на будь-яку web-сторінку будь-якого сервера Internet;

Щоб залишитися з номером замовлення на прикладі. Він також може бути у заголовку. Це просто використовує мову, необхідну для її застосування. У другому стовпці вказано ім'я загального ресурсу, а третє - ім'я віддаленого хоста, який використовує цей ресурс. Коли ви завершуєте процес, пов'язане з'єднанняпереривається.

В останньому стовпці показано кількість відкритих файлів. Ви можете бачити тільки кількість файлів, що відкриваються. Ви не дізнаєтесь скільки файлів користувач скопіював або раніше відкрив. Коли ви відкриваєте сторінку, список порожній. Якщо файл зберігається в іншому місці, виправте запис і натисніть «Оновити». При значенні 1 реєструються тільки встановлені та завершені з'єднання, при значенні 2 також реєструється відкриття та закриття файлів, вище значення призводить до ще більше детальної інформації.

на будь-яку web-сторінку в межах даного домену;

на будь-яку веб-сторінку цього сервера;

у межах цієї web-сторінки;

веб-сервер верхнього рівня.

8. Ідентифікатор деякого ресурсу мережі Інтернет має такий вигляд: http://www.ftp.ru/index.html.Яка частина цього ідентифікатора вказує на протокол, який використовується передачі ресурсу?

Якщо вас цікавить, хто підключений до вашого комп'ютера та які файли доступні, встановіть значення 2. Ви можете використовувати чотири прапорці, щоб визначити, які із зареєстрованих подій відображаються. Після кожної зміни потрібно натиснути кнопку «Оновити», щоб побачити результат змін.

Клацніть по заголовку стовпця сортує список цього стовпця. На цій сторінці можна відфільтрувати вміст з третьої сторінки. Прапорець не встановлений та не перевірений. Тепер виберіть "Показати розширену інформацію про комп'ютер" і не забудьте натиснути кнопку "Пошук". Тепер ви можете дізнатися, скільки з'єднань було відкрито з кожного комп'ютера.

1) www;

2) ftp;

3) http;

4) html.

9.Виберіть із запропонованого списку IP-адреса:10. Електронна пошта (e-mail) дозволяє передавати…

лише повідомлення;

відеозображення;

повідомлення та додані файли;

лише файли.

11 . WWW -це...

World Wild Web;

Натисніть «Очистити результати». Виберіть «Доступ до файлу» у спливаючому меню та виберіть «Показати розширену службову інформацію», а потім знову натисніть «Пошук». Тепер ви можете бачити, як часто кожен файл доступний. Якщо ви також перевіряєте інформацію про розширений калькулятор, ви можете побачити, як часто кожен окремий користувач відкривав кожен файл.

Клацніть заголовок стовпця, щоб відсортувати список цього стовпця. Це дає вам огляд того, який файл був відкритий найчастіше, і який користувач найчастіше відкривав файл і т.д. Поточний помічник: Олександр Нейндорф. Фріріх Раабе та Томас Діль.

World-Wide Web;

Wild West World;

We Were Well.

12. Модем, який передає інформацію зі швидкістю 28800 біт/с, може передати дві сторінки тексту (3600 байт) протягом...

1 день;

1 година;

1 секунди;

1 хв.

13. Якщо задана адреса електронної поштиу мережі Internet us [email protected], то ім'я власника електронної адреси...

int.glasnet.ru;

user_name;

glasnet.ru.

ЄЗБГДВЖА;

ЄБЗГЖАВД;

ЖАВЕЗБГД;

ЇЗЖАВБГД.

15.Петя записав IP-адресу шкільного сервера на аркуші паперу і поклав його в кишеню куртки. Петіна мама випадково випрала куртку разом із запискою. Після прання Петя виявив у кишені чотири уривки із фрагментами IP-адреси. Ці фрагменти позначені літерами А, Б, В та Р. Відновіть IP-адресу. У відповіді вкажіть послідовність літер, що позначають фрагменти, у порядку, що відповідає IP-адресі.

ВАБГ;

А Б В Г;

ГАВБ;

| Статті на тему: | |

|

Методи викрадення файлів cookie Як перехоплювати інформацію користувача у wifi

«Смартфон із хакерськими утилітами? Нема такого», - ще недавно сказали б... Як витягти пароль з cookie Як дістати пароль з cookies chrome

У якому пропонувалося відвідати безкоштовний захід, присвячений... Покрокова інструкція самостійного виправлення помилки мережі без доступу до інтернету 4g модем без доступу до інтернету

У цій інструкції покроково про те, що робити, якщо не працює. | |