Wahl der Leser

Populäre Artikel

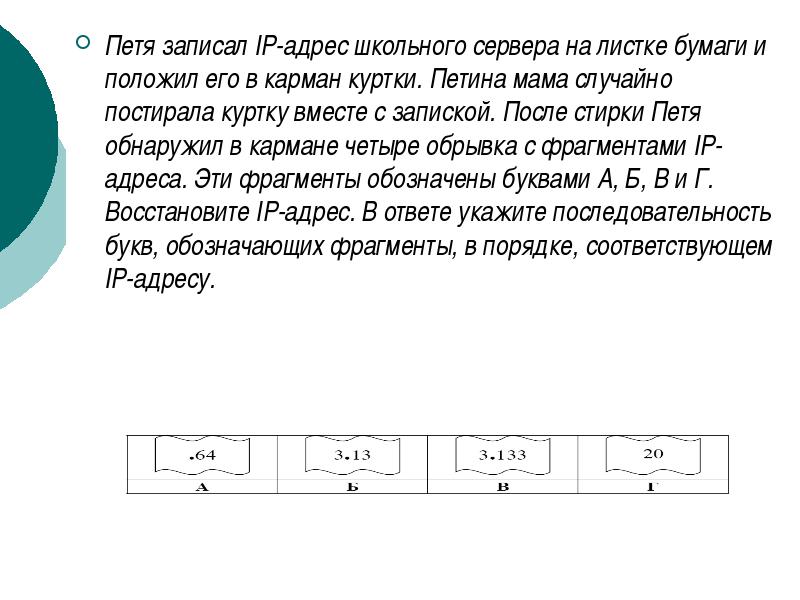

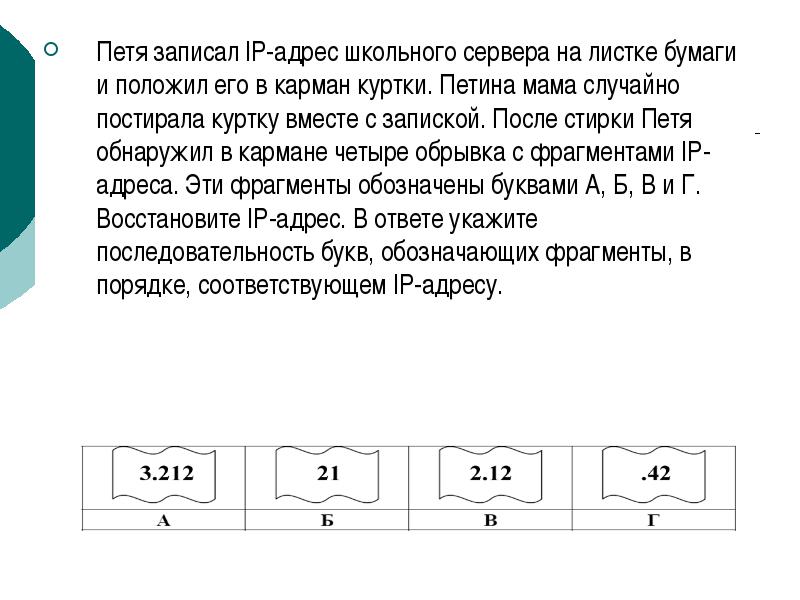

Petja schrieb die IP-Adresse des Schulservers auf einen Zettel und steckte ihn in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

Petja schrieb die IP-Adresse des Schulservers auf einen Zettel und steckte ihn in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

Petja schrieb die IP-Adresse des Schulservers auf einen Zettel und steckte ihn in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

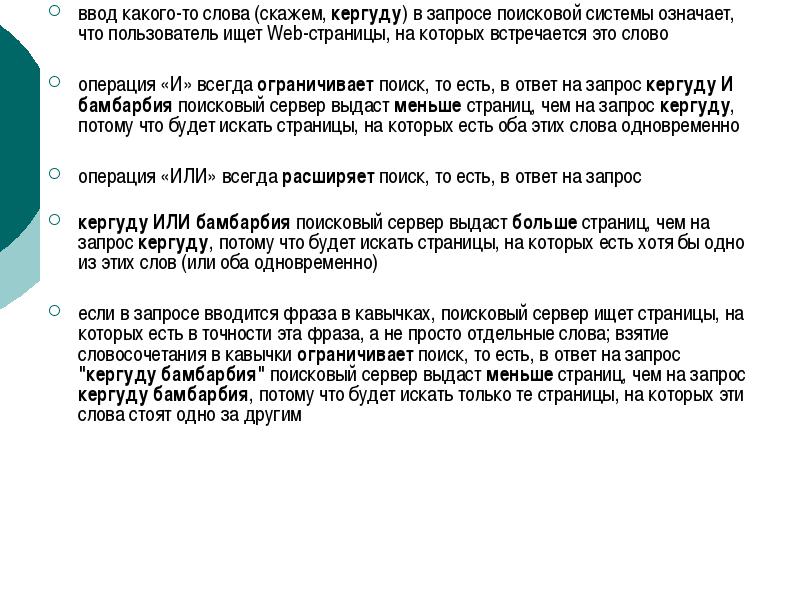

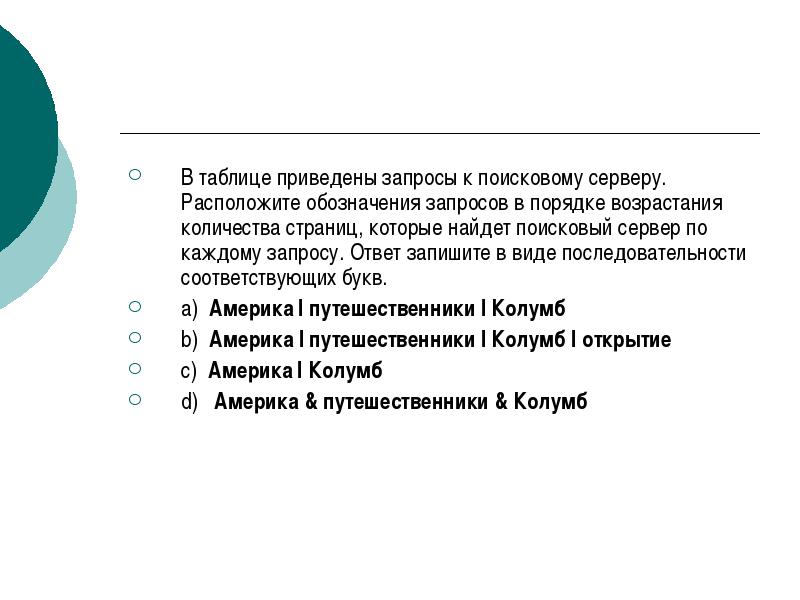

wenn in der Abfrage eine Phrase in Anführungszeichen eingegeben wird, Suchserver sucht nach Seiten, die genau diesen Satz enthalten und nicht nur einzelne Wörter; einen Satz in Anführungszeichen setzen Grenzen Suche, also als Antwort auf eine Anfrage „kergudu bambarbia“ Der Suchserver wird zurückkehren weniger Seiten als pro Anfrage Kergudu Bambarbia, da nur nach den Seiten gesucht wird, auf denen diese Wörter nacheinander vorkommen

Test „Internet, Netzwerkadressierung“

Ziel. Überprüfen Sie Ihr Wissen über Konzepte zum Thema und Elemente von Internetressourcenadressen.

Evaluationskriterien: Markieren Sie „5“ – 14 bis 15 richtige Antworten; Markieren Sie „4“ – 11 bis 13 richtige Antworten; Markieren Sie „3“ – 9 bis 10 richtige Antworten.Schlüssel

№ Frage

Bitte lesen Sie die Anweisungen sorgfältig durch, bevor Sie den Test durchführen.

Bei der Aufgabe handelt es sich um einen Single-Choice-Test bestehend aus fünfzehn Fragen: Informations- und Kommunikationstechnologien für die Arbeit in einem Computernetzwerk.

Die maximale Bearbeitungszeit für den Test beträgt 20 Minuten.

Das Kriterium für die abschließende Bewertung ist die Anzahl der richtigen Antworten.

Die maximal mögliche Punktzahl beträgt 15.

Für jede Aufgabe im Test gibt es Antwortmöglichkeiten von 1 bis 4, von denen nur eine richtig ist.

Für jede richtige Antwort im Test erhält der Teilnehmer 1 Punkt; falsche Antworten werden nicht berücksichtigt.

Fragen

1. Ein Computer, der ständig mit dem Netzwerk verbunden ist:

Host-Computer (Knoten)

Anbieter

Server

Domain

2. Software zur Bedienung verschiedener Netzwerkinformationsdienste:

Basissoftware

Server-Programm

Client-Programm

Browser

3.Internetserver mit Dateiarchiven ermöglichen:

Kopieren Sie die erforderlichen Dateien.

Um E-Mails zu empfangen;

Nehmen Sie an Telefonkonferenzen teil;

Führen Sie Videokonferenzen durch.

4.Web-Die Seite hat die Erweiterung:

5. Die gebräuchlichste Art, im Internet nach Informationen zu suchen, ist die Verwendung von:

Hilfesysteme;

Hyperlinks;

Suchmaschinen;

Verzeichnisse.

zu jeder Webseite eines beliebigen Internetservers;

zu jeder Webseite innerhalb dieser Domain;

zu jeder Webseite dieses Servers;

innerhalb dieser Webseite;

an den Webserver Höchststufe.

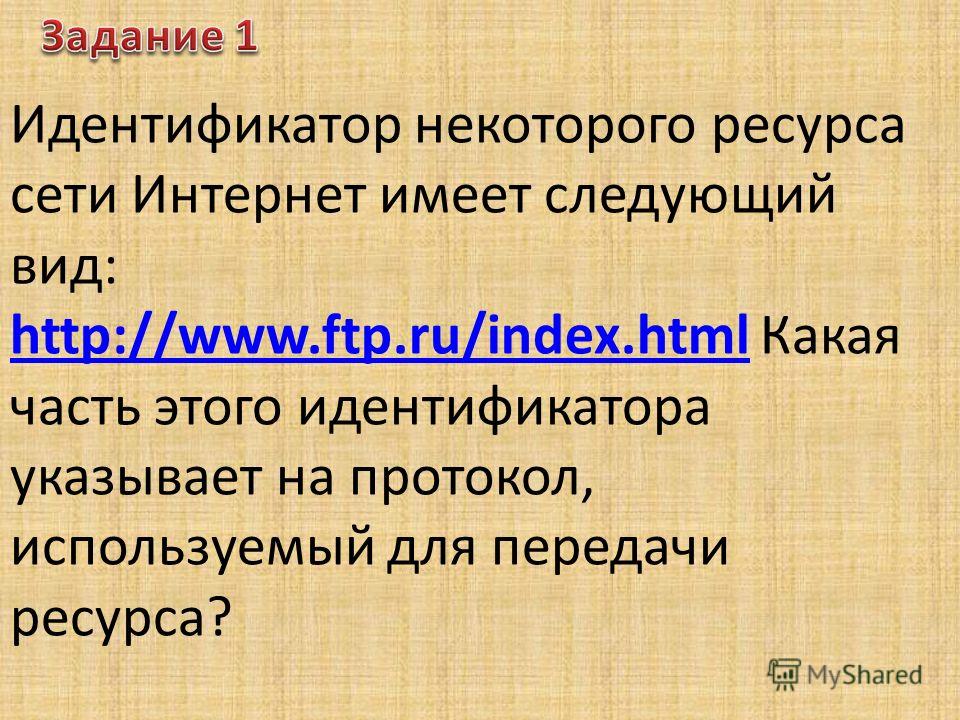

8. Die Kennung einer Internetressource hat die folgende Form: http://www.ftp.ru/index.html. Welcher Teil dieser Kennung gibt das zur Übertragung der Ressource verwendete Protokoll an?

1) www;

2) FTP;

3) http;

4) HTML.

9. Wählen Sie aus der bereitgestellten Liste aus IP-Adresse:10. Elektronische Post (E-Mail) ermöglicht Ihnen das Versenden von…

nur Nachrichten;

Videobild;

Nachrichten und angehängte Dateien;

nur Dateien.

elf . WWW- Das...

World Wild Web;

Weltweites Netz;

Wild-West-Welt;

Uns ging es gut.

12. Ein Modem, das Informationen mit einer Geschwindigkeit von 28800 bps überträgt, kann innerhalb von ... zwei Textseiten (3600 Bytes) übertragen.

1 Tag;

1 Stunde;

1 Sekunde;

1 Minute.

13. Wenn die Adresse angegeben ist Email im Internet [email protected], dann der Name des Besitzers E-Mail-Adresse...

int.glasnet.ru;

Nutzername ;

glasnet.ru.

EZBGDVZHA;

EBZGZHAVD;

JAVEZBGD;

EZZHAVBGD.

15.Petya notierte die IP-Adresse des Schulservers auf einem Blatt Papier und steckte es in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

VABG;

A B C D;

GAWB;

1 Option

1. Das Modem bietet:

2. Telefonkonferenz ist:

3. Das Postfach des E-Mail-Abonnenten ist:

a) Bereich auf der Festplatte Mail-Server, für den Benutzer reserviert

b) speziell elektronisches Gerät zum Speichern von Textdateien

c) ein gewisser Bereich Arbeitsspeicher Dateiserver

d) Teil des Speichers auf der Festplatte der Workstation

A) *.htmB) *.wwwV) *.txtG) *.Netz

a) zum Erstellen, Empfangen und Übertragen von Webseiten

b) um die Funktionsfähigkeit von E-Mail sicherzustellen

c) zum Empfangen und Senden von Dateien jeglichen Formats

d) die Durchführung von Telefonkonferenzen sicherzustellen

6. Theoretisch kann ein Modem, das Informationen mit einer Geschwindigkeit von 57600 bps überträgt, 2 Seiten Text (3600 Bytes) übertragen innerhalb von:

a) 0,5 min b) 3 min 26 s c) 0,5 h d) 0,5 s

7. Die Internet-E-Mail-Adresse wurde festgelegt:

[email protected]; Wie lautet der Servername?

A) ruB) mtu-net.ruV) NutzernameG) mtu-net

8.

9. Ein mit dem Internet verbundener Computer muss über Folgendes verfügen:

a) Domainname

b) Homepage

c) URL

d) IP-Adresse

10. Das globale Computernetzwerk ist:

11. HTML ( HYPERTEXTMARKUPSPRACHE) Ist:

a) Expertensystem

V) Texteditor

d) Webseiten-Auszeichnungssprache

12. Zuschauer Hypertextseiten WWW

13. DanEmail:Moskauer Symbole sind:

a) Benutzername

b) Postprotokoll

c) Name des Anbieters

d) Zielstadt

14.

b) Richtfunkleitungen

c) Telefonleitungen

d) Drahtleitungen

15. Der Informationsaustausch zwischen Computernetzwerken mit unterschiedlichen Standards für die Darstellung von Informationen (Netzwerkprotokolle) erfolgt über:

16. Das Modem überträgt Daten mit einer Geschwindigkeit von 7680 bps. Die Übertragung der Textdatei dauerte 1,5 Minuten. Bestimmen Sie, wie viele Seiten der übertragene Text enthielt, wenn bekannt ist, dass er in 16-Bit-Kodierung dargestellt wurdeUnicode und auf einer Seite – 400 Zeichen.

17. Der Zugriff auf die Datei www.txt, die sich auf dem ftp.net-Server befindet, erfolgt über das http-Protokoll. Fragmente der Dateiadresse werden mit Buchstaben von A bis F kodiert: A = .txt B = http C = / D = :// D = .net E = www F = ftp. Notieren Sie die Reihenfolge dieser Buchstaben, die die Adresse der angegebenen Datei kodieren.

19. Auf dem ServerZeit. orges gibt eine Dateihttp. Dokftp. Fragmente der Adresse dieser Datei sind mit den Buchstaben A, B, C, ... kodiert.E. Notieren Sie die Folge dieser Buchstaben, die die Adresse der angegebenen Datei kodiert

orgZeit.

20.

Ö*.?*

A)autoexec. SchlägerV)debuggen. txt

B) command.comG) msdos.sys

Ö*.?*

A)kein Spaß. jpgV)lustig. jpg

B) ufunn.pasG) lustig1.ppt

21.

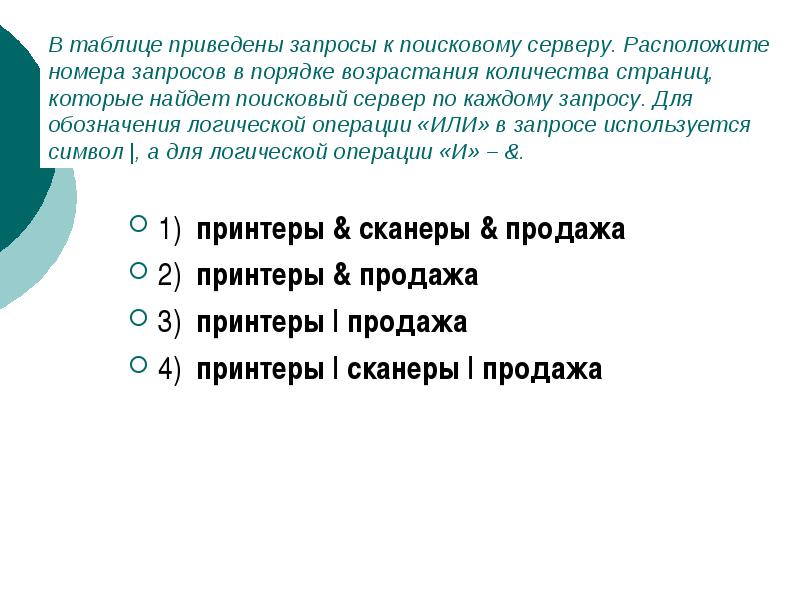

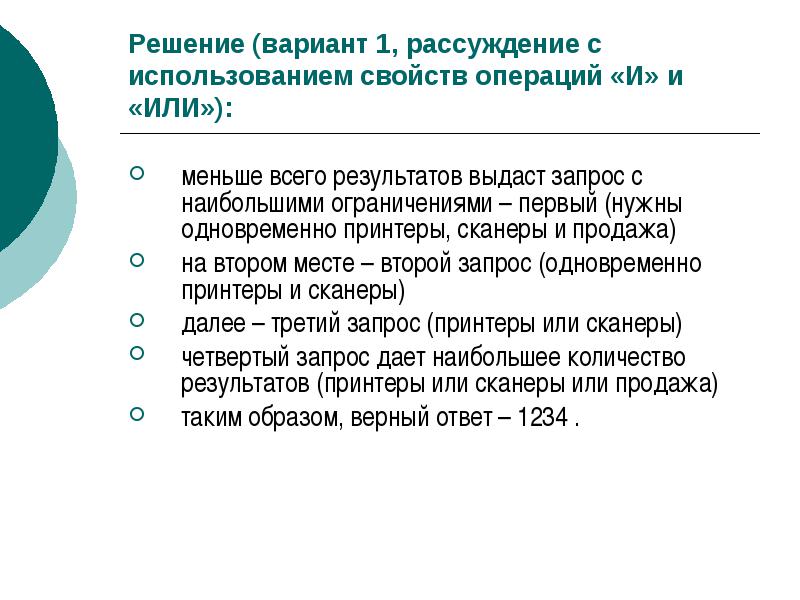

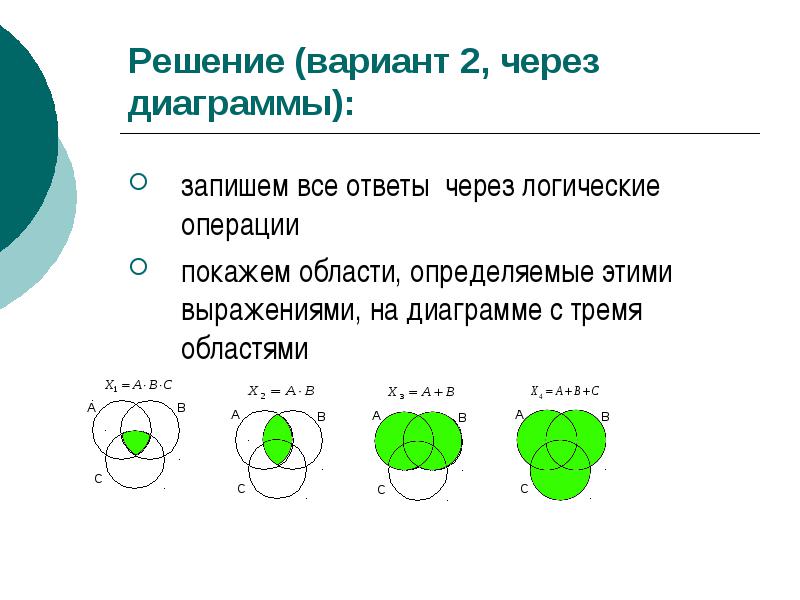

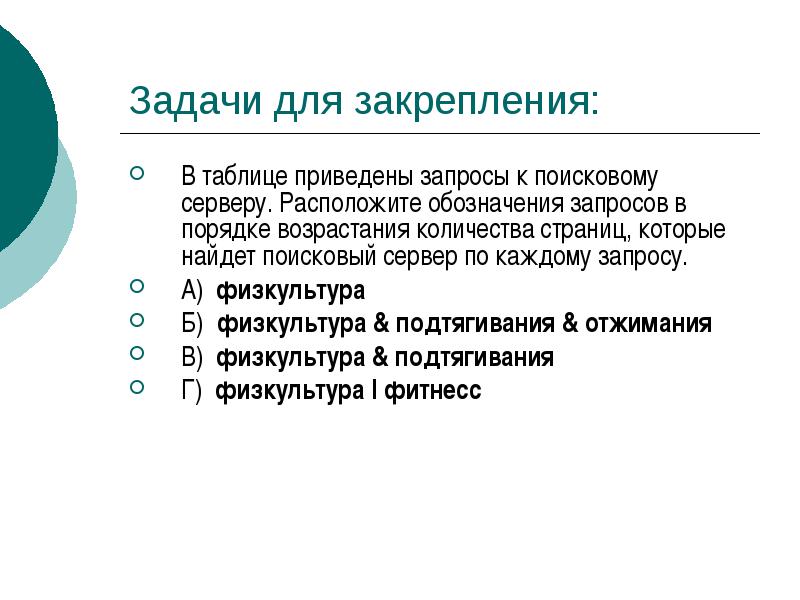

| & ».

22. | ", und für die logische Operation "AND" - das Symbol "& ».(Gitarre

23. WiederherstellenIPIP-Adresse.

Prüfung

„Informations- und Telekommunikationstechnologien“

Option 2

1. Komplex aus Hardware und Software Computern erlauben, Daten auszutauschen:

2. Eine Gruppe von Computern, die durch Informationsübertragungskanäle verbunden sind und sich innerhalb eines Gebäudes befinden, wird genannt:

a) globales Computernetzwerk

b) ein Informationssystem mit Hyperlinks

c) lokales Computernetzwerk

d) E-Mail

3. Internetanbieter ist:

b) Antivirenprogramm

c) Organisation – Internetdienstanbieter

d) Webviewer

4. Die Internet-E-Mail-Adresse wurde festgelegt:

Wie heißt der Inhaber dieser E-Mail-Adresse?

A) ruB) mtu-net.ruV) NutzernameG) mtu-net

5.

Die Browser sind:

a) Netzwerkviren

6. Internetserver mit Dateiarchiven ermöglichen Ihnen:

7. Hypertext ist:

a) sehr großer Text

8. Am mächtigsten Suchmaschinen im russischsprachigen Internet sind:

a) Index b) Suche c) Server d) Yandex

9. Welche dieser Kommunikationsleitungen gilt als „Autobahn“ von Kommunikationssystemen, da sie über sehr große Informationsmengen verfügt? Durchsatz:

a) Glasfaserleitungen

b) Richtfunkleitungen

c) Telefonleitungen

d) Drahtleitungen

10. Netzwerkprotokoll ist:

a) Netzwerkanschlussvertrag

b) Regeln für die Übertragung von Informationen zwischen Computern

c) Vereinbarungen darüber, wie verknüpfte Objekte miteinander interagieren

d) Liste notwendige Geräte

11. Welches Wort soll anstelle von * * * eingefügt werden? - Wenn * * * aktiviert ist, öffnet das System die entsprechende Datei oder das Hypermedia-Dokument, das auf einem anderen Computer installiert werden kann, der ebenfalls mit dem Internet verbunden ist. Einige Dokumente im Web bestehen vollständig aus * * *.

a) Browser b) Multimedia c) Hyperlink d) Webserver

12. Bei welchem dieser Einträge handelt es sich um eine E-Mail-Adresse:

a) www.rnd.runnet.ru

b) epson.com

d) ntv.ru

13. Welcher Teil dieser Kennung gibt das zur Übertragung der Ressource verwendete Protokoll an?

14. Die Konfiguration (Topologie) eines lokalen Computernetzwerks, in dem alle Workstations direkt mit dem Server verbunden sind, heißt:

a) Baum b) Ring c) Zentral d) Stern

15. Vervollständigen Sie den Satz, um die richtige Aussage zu treffen: „Ein Dokument, das mit der Hypertext-Markup-Sprache erstellt wurde, hat normalerweise die Erweiterung …“

A) .exeB) .jpgV) .phpG) .html

Textdatei mit der Erweiterung „txt“ oder „doc“.

Textdatei mit der Erweiterung htm oder html

Binärdatei mit com-Erweiterung oder exe

Grafikdatei mit GIF- oder JPG-Erweiterung

17. Auf dem Serverftp. edu. rues gibt eine Dateiarbeiten. Dok, Zugriff über das Protokollftp. Fragmente der Adresse dieser Datei werden mit den Buchstaben A, B, C, ..., J kodiert. Notieren Sie die Reihenfolge dieser Buchstaben, die die Adresse der angegebenen Datei kodiert

.docftp.

//

18. In der Abfragesprache von Suchmaschinen wird das Symbol „OR“ verwendet, um die logische Operation „OR“ zu bezeichnen.| ", und für die logische Operation "AND" - das Symbol "& ».

Der Suchserver hat automatisch eine Tabelle zusammengestellt Schlüsselwörter für Sites eines bestimmten Netzwerksegments. Hier ist sein Fragment:

Wie viele Seiten werden für die Suchanfrage Indien gefunden?| Geschichte?19. Die Datenübertragungsrate über eine Modemverbindung beträgt 4096 bps. Die Übertragung einer Textdatei über diese Verbindung dauerte 10 Sekunden. Bestimmen Sie, wie viele Zeichen der übertragene Text enthielt, wenn bekannt ist, dass er in 16-Bit-Kodierung dargestellt wurdeUnicode .

20. In der Tabelleabsteigende Reihenfolge

21. Welche Tags platzieren den Dokumenttitel im Inhaltsverzeichnis eines Webbrowsers?22. a) Petja schrieb die IP-Adresse des Schulservers auf ein Blatt Papier und steckte es in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

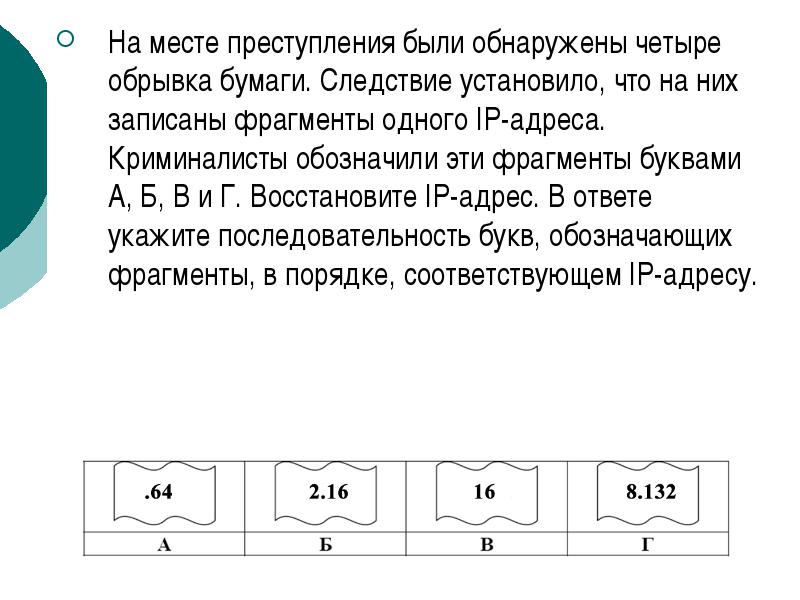

b) Die Abbildung zeigt Fragmente einer IP-Adresse. Jedes der Fragmente ist mit einem der Buchstaben A, B, C, D gekennzeichnet. Stellen Sie die IP-Adresse aus diesen Fragmenten wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

23. Für Gruppenoperationen mit Dateien werden Dateinamenmasken verwendet. Die Maske ist eine Folge von Buchstaben, Zahlen und anderen in Dateinamen zulässigen Zeichen, die auch die folgenden Zeichen enthalten kann:

Symbol „?“ bedeutet genau ein beliebiges Zeichen.

Das Symbol „*“ bezeichnet eine beliebige Zeichenfolge, einschließlich der leeren Zeichenfolge.

Bestimmen Sie, welcher der angegebenen Dateinamen mit der Maske übereinstimmt *de?.* e

A) zen.exeV)end1.exe

B) end.emlG)end.exe

Bestimmen Sie, welcher der angegebenen Dateinamen mit der Maske übereinstimmt *Spaß??.* P*

A)kein Spaß. jpgV)lustig. jpg

B) ufunn.pasG) lustig1.ppt

Prüfung

„Informations- und Telekommunikationstechnologien“

Option 3

1. Zum Speichern von Dateien, die für bestimmt sind öffentlicher Zugang Netzwerkbenutzer, verwendet:

a) Dateiserver c) Client-Server

B) Arbeitsplatz d) wechseln

2. Das Modem bietet:

a) Konvertieren von Binärcode in Analogsignal und zurück

b) Umwandeln des Binärcodes in ein analoges Signal

c) Umwandeln eines analogen Signals in Binärcode

d) analoge Signalverstärkung

3. Telefonkonferenz ist:

a) Briefwechsel globale Netzwerke

B) Informationssystem in Hyperlinks

c) ein System zum Austausch von Informationen zwischen Teilnehmern eines Computernetzwerks

d) der Prozess des Erstellens, Empfangens und Übertragens von WEB-Seiten

4. Ein Computer, der seine Ressourcen zur Nutzung durch andere Computer bereitstellt, wenn zusammen arbeiten, angerufen:

a) Adapter b) Station

b) Switch d) Server

5. Mit E-Mail können Sie Folgendes senden:

a) Nur Nachrichten

b) Nur Dateien

c) Nachrichten und angehängte Dateien

d) Videobild

6. HTML ( HYPERTEXTMARKUPSPRACHE) Ist:

a) Programmiersystem

b) Texteditor

c) Webseiten-Auszeichnungssprache

d) Datenbankverwaltungssystem

7. Anbieter ist:

a) ein Computer, der Transitkommunikation über das Netzwerk ermöglicht

b) Netzwerkverbindungsprogramm

c) ein Unternehmen, das Netzwerkdienste anbietet

d) Spezialist für Computernetzwerke

8. Transportprotokoll (TCP) – bietet:

a) Übermittlung von Informationen vom sendenden Computer an den empfangenden Computer

b) Aufteilen von Dateien in IP-Pakete während der Übertragung und Zusammensetzen der Dateien während des Empfangs

c) Bereitstellung bereits verarbeiteter Informationen für den Benutzer

d) Empfang, Übertragung und Zustellung einer Kommunikationssitzung

9. Programm zum ErstellenNetz-Seiten mit SpracheHTML:

MSWort

Malen

Taschenrechner

Notizbuch

10. Wählen Sie die richtige E-Mail-Adresse aus

A)http@ Post. ru

B) Fofonow [email protected]

V) Kat.mail@ru

G)Katja@ Post_ ru

11. Die Kennung einer Internetressource hat die folgende Form: http://www.ftp.ru/index.html.Welcher Teil dieser Kennung gibt das zur Übertragung der Ressource verwendete Protokoll an?

a) www b) ftp c) http d) html

12. In der TabelleEs werden Anfragen an den Suchserver gestellt. Ordnen Sie die Abfragenummern in absteigender Reihenfolge der Anzahl der Seiten an, die die Suchmaschine für jede Abfrage findet

13. Definieren maximale Größe Datei (in Kilobyte), die in 10 Minuten übertragen werden kann, wenn das Modem Informationen mit einer durchschnittlichen Geschwindigkeit von 32 Kilobit/s überträgt?B) G)

15. In der Abfragesprache von Suchmaschinen wird das Symbol „OR“ verwendet, um die logische Operation „OR“ zu bezeichnen.| ", und für die logische Operation "AND" - das Symbol "& ».

Der Suchserver hat automatisch eine Tabelle mit Schlüsselwörtern für Websites in einem bestimmten Segment des Netzwerks zusammengestellt. Hier ist sein Fragment:

Wie viele Seiten werden auf Anfrage gefunden?(Hörner& Hufe) | Schwanz, wenn gewünscht Hörner | Hufe wurden 400 Seiten gefunden, und für jede der Suchanfragen Horns & Tail und Hooves & Tail - 0 Seiten?

16. Wählen Sie die richtige E-Mail-Adresse

A)Iwanow@ Post@ ru

B) S V [email protected]

V)www_ Peter@ Post. ru

G)rubik@ Postru

17. Wie viele Sekunden dauert es, bis ein normales Modem Nachrichten mit einer Geschwindigkeit von 28800 Bit/s überträgt, um Farbe zu übertragen? Rasterbild 640x480 Pixel groß, vorausgesetzt, die Farbe jedes Pixels ist in drei Bytes kodiert?

18. Ein mit dem Internet verbundener Computer muss über Folgendes verfügen:

a) IP-Adresse b) WEB-Seite c) Domänenname d) URL

19.

Ein Programm zum Anzeigen von Hypertextseiten heißt:

Server c) HTML

Protokoll d) Browser

20. Die Tabelle zeigt Anfragen an den Suchserver. Ordnen Sie die Abfragenummern in aufsteigender Reihenfolge der Anzahl der Seiten an, die die Suchmaschine für jede Abfrage findet

Das Symbol „OR“ wird verwendet, um die logische Operation „OR“ zu bezeichnen.| ", und für die logische Operation "AND" - das Symbol "& ».

21. Für Gruppenoperationen mit Dateien werden Maxi-Dateinamen verwendet. Die Maske ist eine Folge von Buchstaben, Zahlen und anderen in Dateinamen zulässigen Zeichen, die auch die folgenden Zeichen enthalten kann:Symbol „?“ bedeutet genau ein beliebiges Zeichen.

Das *-Symbol bezeichnet eine beliebige Zeichenfolge, einschließlich der leeren Zeichenfolge.

ki*.M*

A)Kino. rm

B)Rkino. mkv

V)Kino. Abgeordneter3

G)Kino. M4 v

Bestimmen Sie, welcher der angegebenen Dateinamen mit der Maske übereinstimmt?ref.* D*

A)ref. Dok

B)myref. RTF

V) noref.docx

G) referat.doc

22. WiederherstellenIP-Adresse nach Fragmenten. Geben Sie in Ihrer Antwort die Buchstabenfolge an, die die Fragmente in der entsprechenden Reihenfolge bezeichnetIP-Adresse.

23. Vervollständigen Sie den Satz, um die richtige Aussage zu treffen:„Ein mit der Hypertext-Auszeichnungssprache erstelltes Dokument hat normalerweise die Erweiterung …“

A) .exeV) .php

B) .jpgG) .html

Prüfung

„Informations- und Telekommunikationstechnologien“

Option 4

1. Geben Sie das Gerät an, um Ihren Computer mit dem Netzwerk zu verbinden:

a) Modem b) Maus c) Scanner d) Monitor

2. Der Informationsaustausch zwischen Computernetzwerken, die über unterschiedliche Standards zur Darstellung von Informationen (Netzwerkprotokolle) verfügen, erfolgt über:

a) Host-Computer c) Gateways

b) E-Mail d) Dateiserver

3. Das Programm zum Anzeigen von Hypertextseiten heißt:

Server c) HTML

Protokoll d) Browser

4. Webseiten haben die Erweiterung:

A) *.htmB) *.exeV) *.txtG) *.Netz

5. Der Internet-FTP-Dienst soll:

und für Fernbedienung technische Systeme

b) um den Betrieb von Telefonkonferenzen sicherzustellen

c) um die Funktionsfähigkeit von E-Mail sicherzustellen

d) zum Empfangen und Senden von Dateien jeglichen Formats

7. Die Konfiguration (Topologie) eines lokalen Computernetzwerks, bei dem alle Workstations direkt mit dem Server verbunden sind, heißt:

a) Ring b) Reifen c) Zentralrad d) Kettenrad

8. Routing Protocol (IP) bietet:

a) Aufteilen von Dateien in IP-Pakete während der Übertragung und Zusammensetzen von Dateien während des Empfangs

b) Übermittlung von Informationen vom sendenden Computer an den empfangenden Computer

c) Erhaltung mechanischer, funktionaler Parameter der physikalischen Kommunikation in einem Computernetzwerk;

d) Kontrolle von Datenübertragungsgeräten und Kommunikationskanälen

9. Die Tabelle zeigt Anfragen an den Suchserver. Ordnen Sie die Anforderungsnummern in aufsteigender Reihenfolge an

10. Welche Tags bestimmen die Größe des Titels?11. Die Kennung einer Internetressource hat die folgende Form: http://www.ftp.ru/index.html. Welcher Teil dieser Kennung gibt den Dateinamen an, der zum Übertragen der Ressource verwendet wird?

A)Indexb) FTP c) http d) HTML

12. Telefonkonferenz ist:

a) Dienst zum Empfangen und Senden von Dateien jeglichen Formats

b) Briefaustausch in globalen Netzwerken

c) der Prozess der Erstellung, des Empfangs und der Übertragung von Webseiten

d) ein System zum Austausch von Informationen zwischen Teilnehmern eines Computernetzwerks

a) Domainname

b) Homepage

c) URL

d) IP-Adresse

14. Die Datenübertragungsrate über eine ADSL-Verbindung beträgt 1.024.000 bps. Die Dateiübertragung über diese Verbindung dauerte 5 Sekunden. Bestimmen Sie die Dateigröße in Kilobyte.

15. Das Modem bietet:

a) Dämpfung des analogen Signals

b) analoge Signalverstärkung

c) Umwandeln des Binärcodes in ein analoges Signal und zurück

d) Umwandeln eines analogen Signals in Binärcode

Konvertieren von Binärcode in analoges Signal

16. Vervollständigen Sie den Satz, um die richtige Aussage zu erhalten: „Ein mit dem Notepad-Texteditor erstelltes Dokument hat normalerweise die Erweiterung …“

A) .exeB) .jpgV) .txtG) .htm

17. Wählen Sie die richtige E-Mail-Adresse

A)http@ Post. ru

B) Fofonow [email protected]

V) Kat.mail@ru

G)Katja@ Post_ ru

19. Die Datenübertragungsrate über eine ADSL-Verbindung beträgt 128.000 bps. Wie lange (in Sekunden) dauert die Übertragung einer 500-KB-Datei über diesen Kanal?

20. a)Petja schrieb die IP-Adresse des Schulservers auf einen Zettel und steckte ihn in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

21. Für Gruppenoperationen mit Dateien werden Dateinamenmasken verwendet. Die Maske ist eine Folge von Buchstaben, Zahlen und anderen in Dateinamen zulässigen Zeichen, die auch die folgenden Zeichen enthalten kann:

Symbol „?“ bedeutet genau ein beliebiges Zeichen.

Das Symbol „*“ bezeichnet eine beliebige Zeichenfolge, einschließlich der leeren Zeichenfolge.

Bestimmen Sie, welcher der angegebenen Dateinamen mit der Maske übereinstimmt *de?.* e

A)end1.exe

B) end.eml

V)Zen. exe

G)Ende. exe

Bestimmen Sie, welcher der angegebenen Dateinamen mit der Maske übereinstimmt?ki*.M*

A)Kino. rm

B)Rkino. mkv

V)Kino. Abgeordneter3

G)Kino. M4 v

22. Ein globales Computernetzwerk ist:

a) Gesamtheit lokale Netzwerke und Computer, die sich darauf befinden lange Distanzen und zu einem einzigen System verbunden

b) eine Gruppe von Computern, die durch Informationsübertragungskanäle verbunden sind und sich innerhalb des Gebäudes befinden

c) ein System zum Austausch von Informationen zu einem bestimmten Thema

d) Informationssystem mit Hyperlinks

23 . Welche Bedingung sollte verwendet werden, um im Internet nach Informationen über Blumen zu suchen, die auf der Insel Taiwan oder Honshu wachsen (die logische „ODER“-Verknüpfung wird durch das Symbol | dargestellt, und das Symbol „UND“ wird durch das Symbol & verwendet)?

a) Blumen&(Taiwan|Honshu)

b) Blumen&Taiwan&Honshu

c) Blumen|Taiwan|Honshu

d) Blumen&(Insel|Taiwan|Honshu)

Prüfung

„Informations- und Telekommunikationstechnologien“

Option 5

1. Modem ist:

A) Mailprogramm

c) Internetserver

d) technisches Gerät

2. Eine Internet-E-Mail-Adresse wurde eingerichtet:

[email protected]; Wie lautet der Top-Level-Domain-Name?

A) ruB) mtu-net.ruV) NutzernameG) mtu-net

3.

Telefonkonferenz ist:

a) Dienst zum Empfangen und Senden von Dateien jeglichen Formats

b) der Prozess der Erstellung, des Empfangs und der Übertragung von Webseiten

d) ein System zum Austausch von Informationen zwischen Teilnehmern eines Computernetzwerks

4. Welcher Eintrag ist eine E-Mail-Adresse?

A)Iwanow@ Post@ ru

B)S V Novikov@ Yandex. ru

V)www_ Peter@ Post. ru

G)Rubik@ Post ru

5. Die Kennung einer Internetressource hat die folgende Form: http://www.ftp.ru/index.html. Welcher Teil dieser Kennung gibt an, um was es sich handelt?Netz-Seite?

a) www b) ftp c) http d) html

6. Die Tabelle zeigt Anfragen an den Suchserver. Geben Sie die Anforderungsnummern einabsteigende Reihenfolge die Anzahl der Seiten, die die Suchmaschine für jede Anfrage findet.

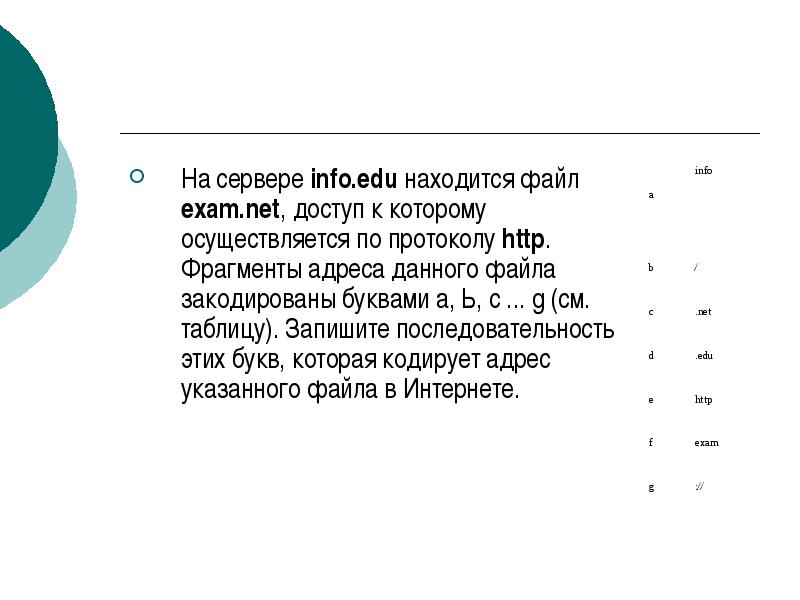

7. Die Datenübertragung per ADSL-Verbindung dauerte 2 Minuten. In dieser Zeit wurde eine Datei mit einer Größe von 3.750 KB übertragen. Bestimmen Sie die Mindestgeschwindigkeit (Bit/s), mit der eine solche Übertragung möglich ist.8. Auf dem Serverinfo.edu es gibt eine Dateilist.doc , Zugriff über das Protokollftp . Fragmente der Adresse dieser Datei sind mit den Buchstaben a, b, c... g kodiert (siehe Tabelle). Notieren Sie die Folge dieser Buchstaben, die die Adresse der angegebenen Datei im Internet kodiert.

AB

C

D

e

F

G

die Info

Liste

://

.doc

ftp

.edu

/

9. Zu welchem Tag das Bild hinzugefügt wirdHTMLdokumentieren?

10. Internetserver mit Dateiarchiven ermöglichen Ihnen:

a) Laden Sie die erforderlichen Dateien herunter

b) E-Mail erhalten

c) an Telefonkonferenzen teilnehmen

d) Videokonferenzen durchführen

11. HTML (HYPERTEXT-MARKUP-SPRACHE)Ist:

a) Expertensystem

b) Datenbankverwaltungssystem

c) ein Texteditor

d) Webseiten-Auszeichnungssprache

12. Browser sind:

a) Netzwerkviren

b) Antivirenprogramme

c) Programmiersprachenübersetzer

d) ein Webbrowser

13. Ein mit dem Internet verbundener Computer muss über Folgendes verfügen:

a) Domainname

b) Homepage

c) URL

d) IP-Adresse

14. Hypertext ist:

a) sehr großer Text

b) Text, in dem mithilfe hervorgehobener Links navigiert werden kann

c) am Computer eingegebener Text

d) Text, in dem die Schriftart verwendet wird große Größe

15. Wie viele Sekunden benötigt ein Modem, das Nachrichten mit 14.400 Bit/s sendet, um eine 225-KB-Nachricht zu übertragen?

17. Die Datenübertragungsrate über eine ADSL-Verbindung beträgt 256.000 bps. Die Dateiübertragung über diese Verbindung dauerte 2 Minuten. Bestimmen Sie die Dateigröße in Kilobyte.

18. Der Zugriff auf die ftp.net-Datei, die sich auf dem txt.org-Server befindet, erfolgt über das http-Protokoll. Fragmente der Dateiadresse werden mit Buchstaben von A bis F kodiert: A = .net B = ftp C = :// D = http D = / E = .org F = txt Notieren Sie die Reihenfolge dieser Buchstaben, die die Adresse kodieren die angegebene Datei im Internet.

19. Der Informationsaustausch zwischen Computernetzwerken, die über unterschiedliche Standards zur Informationsdarstellung (Netzwerkprotokolle) verfügen, erfolgt über:

a) Host-Computer c) Autobahnen

b) Gateways d) E-Mail

20. Die Tabelle zeigt Anfragen an den Suchserver. Geben Sie die Anforderungsnummern einaufsteigende Reihenfolge die Anzahl der Seiten, die die Suchmaschine für jede Anfrage findet.

21. WiederherstellenIP-Adresse nach Fragmenten. Geben Sie in Ihrer Antwort die Buchstabenfolge an, die die Fragmente in der entsprechenden Reihenfolge bezeichnetIP-Adresse. 22. Für Gruppenoperationen mit Dateien werden Dateinamenmasken verwendet. Die Maske ist eine Folge von Buchstaben, Zahlen und anderen in Dateinamen zulässigen Zeichen, die auch die folgenden Zeichen enthalten kann:Symbol „?“ bedeutet genau ein beliebiges Zeichen.

Das Symbol „*“ bezeichnet eine beliebige Zeichenfolge, einschließlich der leeren Zeichenfolge.

Bestimmen Sie, welcher der angegebenen Dateinamen mit der Maske übereinstimmt *Ö*.?*

A)autoexec. SchlägerV)debuggen. txt

B) command.comG) msdos.sys

Bestimmen Sie, welcher der angegebenen Dateinamen mit der Maske übereinstimmt *Ö*.?*

A)kein Spaß. jpgV)lustig. jpg

B) ufunn.pasG) lustig1.ppt

23. Die Tabelle zeigt Anfragen an den Suchserver. Ordnen Sie die Abfragenummern in aufsteigender Reihenfolge der Anzahl der Seiten an, die die Suchmaschine für jede Abfrage findet

Das Symbol „OR“ wird verwendet, um die logische Operation „OR“ zu bezeichnen.| ", und für die logische Operation "AND" - das Symbol "& ».

Prüfung

„Informations- und Telekommunikationstechnologien“

Option 6

1. Ein mit dem Internet verbundener Computer muss über Folgendes verfügen:

a) Domainname

b) Homepage

c) URL

d) IP-Adresse

2. Das globale Computernetzwerk ist:

a) eine Reihe lokaler Netzwerke und Computer, die über große Entfernungen verteilt und zu einem einzigen System verbunden sind

b) eine Gruppe von Computern, die durch Informationsübertragungskanäle verbunden sind und sich innerhalb des Gebäudes befinden

c) ein System zum Austausch von Informationen zu einem bestimmten Thema

d) Informationssystem mit Hyperlinks

3. HTML (HYPER TEXT MARKUP SPRACHE) Ist:

a) Expertensystem

b) Datenbankverwaltungssystem

c) ein Texteditor

d) Webseiten-Auszeichnungssprache

4. WWW-Hypertext-Seitenbetrachter

a) Server b) Protokoll c) HTML d) Browser

5. DanEmail:Moskauer Symbole sind:

a) Benutzername

b) Postprotokoll

c) Name des Anbieters

d) Zielstadt

6. Welche dieser Kommunikationsleitungen gilt als „Autobahn“ von Kommunikationssystemen, da sie einen sehr großen Informationsdurchsatz aufweist:

a) Glasfaserleitungen

b) Richtfunkleitungen

c) Telefonleitungen

d) Drahtleitungen

7. Der Informationsaustausch zwischen Computernetzwerken, die über unterschiedliche Standards zur Darstellung von Informationen (Netzwerkprotokolle) verfügen, erfolgt über:

a) Host-Computer c) Autobahnen

b) Gateways d) E-Mail

8. Internet-E-Mail-Adresse wurde eingerichtet:

[email protected]; Wie lautet der Benutzername?

A) ruB) mtu-net.ruV) NutzernameG) mtu-net

9.

Das Routing-Protokoll (IP) bietet:

a) Daten interpretieren und für die Benutzerebene aufbereiten

b) Übermittlung von Informationen vom sendenden Computer an den empfangenden Computer;

c) Kontrolle von Datenübertragungsgeräten und Kommunikationskanälen

d) Aufteilen von Dateien in IP-Pakete während der Übertragung und Zusammensetzen der Dateien während des Empfangs

10. Eine Reihe von Hardware und Software, die es Computern ermöglicht, Daten auszutauschen:

a) Schnittstelle b) Backbone c) Computernetzwerk d) Adapter

11. Über eine ADSL-Verbindung wurde eine 2500-KB-Datei in 40 Sekunden übertragen. Wie viele Sekunden dauert die Übertragung einer 2750-KB-Datei?

12. Die Tabelle zeigt Anfragen an den Suchserver. Ordnen Sie die Abfragenummern in aufsteigender Reihenfolge der Anzahl der Seiten an, die die Suchmaschine für jede Abfrage findet

Das Symbol „OR“ wird verwendet, um die logische Operation „OR“ zu bezeichnen.| ", und für die logische Operation "AND" - das Symbol "& ».

13. In der Abfragesprache von Suchmaschinen wird das Symbol „OR“ verwendet, um die logische Operation „OR“ zu bezeichnen.| ", und für die logische Operation "AND" - das Symbol "& ».Der Suchserver hat automatisch eine Tabelle mit Schlüsselwörtern für Websites in einem bestimmten Segment des Netzwerks zusammengestellt. Hier ist sein Fragment:

Wie viele Seiten werden auf Anfrage gefunden?(Gitarre& Tastaturen) | Schlagzeug auf Wunsch Gitarre | Für Keyboards wurden 400 Seiten gefunden, aber für jede der Suchanfragen Gitarre & Schlagzeug und Keyboards & Schlagzeug - 0 Seiten?

14. Die Datenübertragungsgeschwindigkeit über eine ADSL-Verbindung beträgt 128.000 Bit/s. Die Dateiübertragung über diese Verbindung dauerte 120 Sekunden. Wie groß ist die Datei in KB (geben Sie nur die Zahl in das Formular ein)?

15. Auf dem Servernews.edu es gibt eine Dateilist.txt , Zugriff über das Protokollftp . Fragmente der Adresse dieser Datei sind mit den Buchstaben A, B, C... G kodiert (siehe Tabelle). Notieren Sie die Folge dieser Buchstaben, die die Adresse der angegebenen Datei im Internet kodiert

AB

C

D

E

F

G

Nachricht

.txt

/

ftp

Liste

.edu

://

16. Telefonkonferenz ist:

a) Dienst zum Empfangen und Senden von Dateien jeglichen Formats

b) ein System zum Austausch von Informationen zwischen Teilnehmern eines Computernetzwerks

c) Informationssystem in Hyperlinks

d) der Prozess der Erstellung, des Empfangs und der Übertragung von Webseiten

17. Welcher Eintrag ist eine E-Mail-Adresse?

A)Kubok@ Post ru

B)S V Feloret@ Yandex. ru

V)http_ Peter@ Post. ru

G)Popow@ Post@ ru

18. Die Browser sind:

a) Netzwerkviren

b) Antivirenprogramme

c) Programmiersprachenübersetzer

d) ein Webbrowser

20. a) Die Abbildung zeigt Fragmente einer IP-Adresse. Jedes der Fragmente ist mit einem der Buchstaben A, B, C, D gekennzeichnet. Stellen Sie die IP-Adresse aus diesen Fragmenten wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

b) Petja schrieb die IP-Adresse des Schulservers auf ein Blatt Papier und steckte es in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

21. In der TabelleEs werden Anfragen an den Suchserver gestellt. Geben Sie die Anforderungsnummern einabsteigende Reihenfolge Anzahl der Seiten, die eine Suchmaschine bei jeder Anfrage findet

22. Für Gruppenoperationen mit Dateien werden Dateinamenmasken verwendet. Die Maske ist eine Folge von Buchstaben, Zahlen und anderen in Dateinamen zulässigen Zeichen, die auch die folgenden Zeichen enthalten kann:Symbol „?“ bedeutet genau ein beliebiges Zeichen.

Das Symbol „*“ bezeichnet eine beliebige Zeichenfolge, einschließlich der leeren Zeichenfolge.

Bestimmen Sie, wieÖe der angegebenen Dateinamen erfüllt die Maske *Ö*.?*

A) amugec.batV) config.sys

B) pdikurs.comG) io.sys

Bestimmen Sie, wieÖErfüllt einer der angegebenen Dateinamen die Maske?v* de??.* T

A) video.txtV) svedenija.dtt

B) command.comG) avtonomdelo.dot

23. Wie viele Sekunden benötigt ein Modem, das Nachrichten mit 28.800 Bit/s sendet, um 100 Seiten Text in 30 Zeilen mit jeweils 60 Zeichen zu übertragen, vorausgesetzt, dass jedes Zeichen als 1 Byte kodiert ist?

Ziel: Kenntnisse über Adressierung im Internet entwickeln.

Theoretischer Teil.

Ein Protokoll ist eine Reihe von Regeln für die Übertragung von Informationen zwischen Computern in einem Netzwerk.

Das Hauptprotokoll des Internets ist das TCP/IP-Netzwerkprotokoll. TCP-Protokoll/IP ist ein Protokoll zur Steuerung der Informationsübertragung, das große Nachrichten in Fragmente unterteilt. Jedem Fragment wird die IP-Adresse des Empfängers und eine Sequenznummer zugewiesen. Jeder Computer in einem TCP/IP-Netzwerk (mit dem Internet verbunden) hat seine eigene eindeutige IP-Adresse.

Internetadressen können entweder durch eine Zahlenfolge oder durch einen nach bestimmten Regeln gebildeten Namen dargestellt werden. Computer verwenden zum Senden von Informationen digitale Adressen (IP-Adressen), während Benutzer beim Zugriff auf das Internet hauptsächlich Namen (URLs) verwenden.

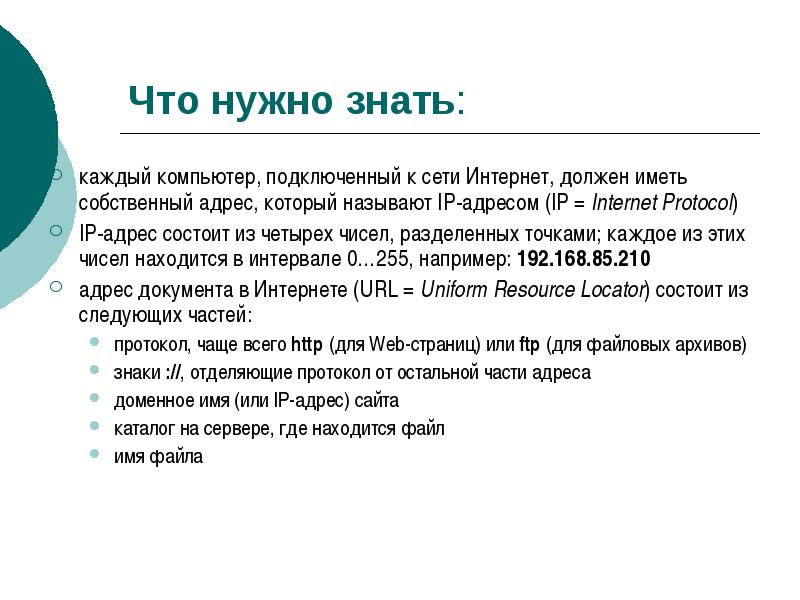

IP Adresse

Eine IP-Adresse besteht aus vier durch Punkte getrennten Zahlenblöcken. Jeder Block enthält Zahlen von 0 bis 255

XXX.XXX.XXX.XXX

0-255. 0-255. 0-255. 0-255

Beispiel: 192.168.255.2

Diese Nummerierungsmethode ermöglicht es, mehr als vier Milliarden Computer im Netzwerk zu haben.

Domain Name System (DNS)

Domain Name System (DNS) Domain Name System – eine Form der Aufzeichnung einer Adresse Netzwerkcomputer, in dem jeder IP Adresse Dem Computer wird ein Name in einer vertrauten Sprache (Latein) zugewiesen.

165.123.25.98 – abcde.com

Ein Domänenname ist ein eindeutiger Name, den ein bestimmter Dienstanbieter gewählt hat, um sich selbst zu identifizieren.

Domänen gibt es in verschiedenen Ebenen.

Ru – Domäne der ersten Ebene (Domänenzone)

tesigoh29.ru

- Domäne der zweiten EbeneDie Zeichen, die auf der linken Seite der Adresse (vor dem @-Zeichen) erscheinen, sind der Name des Empfängers oder der Postfachname, der oft mit dem Login des Benutzers übereinstimmt. Die rechte Seite der E-Mail-Adresse, die nach dem @-Zeichen steht, lautet Domainname Mailserver, auf dem es sich befindet Briefkasten und Nachrichten werden gespeichert.

Beispiele für Problemlösungen:

1. Ein server legionrus.com, gelegen book.doc-Datei, auf die zugegriffen wird über FTP-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Zahlen von 1 bis 7 kodiert.

Notieren Sie die Folge dieser Zahlen, die die Adresse der angegebenen Datei kodieren.

Lösung: Um Fehler in Symbolen und Buchstaben zu vermeiden, notieren Sie die resultierende URL zunächst sorgfältig auf einem Entwurf. Schreiben Sie einfach die Reihenfolge auf, die in der Aufgabe angegeben ist.

Unterschreiben Sie dann Ihre Nummer gemäß der Tabelle unter jedem der resultierenden Teile.

Protokoll:// Domänenname (Server) / Datei

ftp://legionrus.com/book.doc

5 6 3 1 2 4 7

Antwort: 5631247

2. Petja schrieb die IP-Adresse des Schulservers auf ein Blatt Papier und steckte es in seine Jackentasche. Petjas Mutter wusch versehentlich ihre Jacke zusammen mit dem Zettel. Nach dem Waschen fand Petja in seiner Tasche vier Zettel mit Fragmenten einer IP-Adresse. Diese Fragmente werden mit den Buchstaben A, B, C und D bezeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in Ihrer Antwort die Buchstabenfolge der Fragmente in der Reihenfolge an, die der IP-Adresse entspricht.

Lösung: Eine IP-Adresse besteht aus vier durch Punkte getrennten Zahlenblöcken. XXX. XXX. XXX. XXX Jeder numerische Block liegt im Bereich von 0 bis 255. Der Hauptgedanke zur Lösung dieses Problems besteht darin, dass IP-Adressnummern, die 255 überschreiten, unzulässig sind. Mit der Substitutionsmethode erhalten wir eine IP-Adresse, deren jeder Block 255 nicht überschreitet

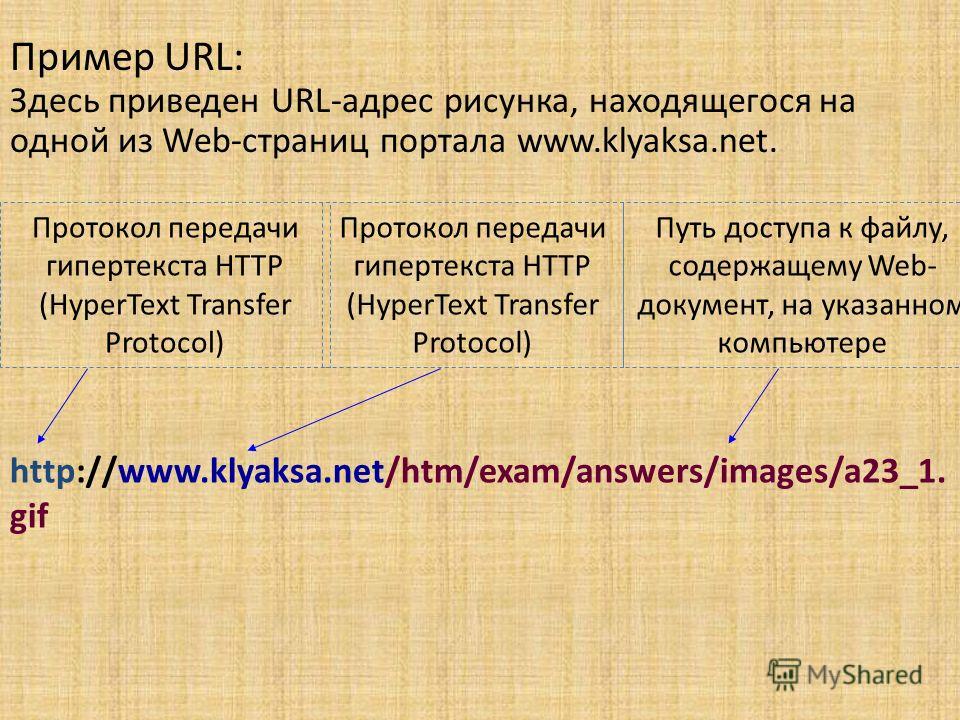

Webseiten im Internet befinden sich auf Webserver als Textdateien. Die auf den Seiten enthaltenen Bilder, Töne und sonstigen Komponenten werden ebenfalls als separate Dateien auf dem Server abgelegt. Seitendateien und ihre Komponenten haben ihre eigenen Adressen (Identifikatoren), sogenannte Uniformed Resource Locators (URL – Uniformed Resource Locator). Beispiel einer URL:

Eine URL beginnt mit dem Internetprotokoll, das für den Zugriff auf die Ressource verwendet wird. In diesem Fall wird HTTP angegeben – das Hypertext-Übertragungsprotokoll. Auf den Namen des Protokolls folgen ein Doppelpunkt und zwei Schrägstriche. Geben Sie als Nächstes den Computernamen an (www.mail.ru). Auf den Computernamen folgt Vollständiger Name Wenn Sie eine Datei mit einer Ressource auf dem Server verbinden, trennen die Zeichen „/“ die Namen der Verzeichnisse, die besucht werden müssen, um an die Datei zu gelangen. In diesem Fall wird die Seite auf dem Server in der Datei index.htm des Verzeichnisseschair806www.mail.ru gespeichert

Beispiel-URL: Dies ist die URL zu einer Grafik auf einer der Webseiten des Portals. HTTP-Pfad (HyperText Transfer Protocol), um auf die Datei zuzugreifen, die das Webdokument auf dem angegebenen Computer-GIF enthält

Die Kennung einer Internetressource hat die folgende Form: Welcher Teil dieser Kennung gibt das Protokoll an, das zur Übertragung der Ressource verwendet wird? 1.www2. ftp3. http4. html Der Protokollname steht ganz am Anfang der Ressourcenkennung. In diesem Fall ist es http/

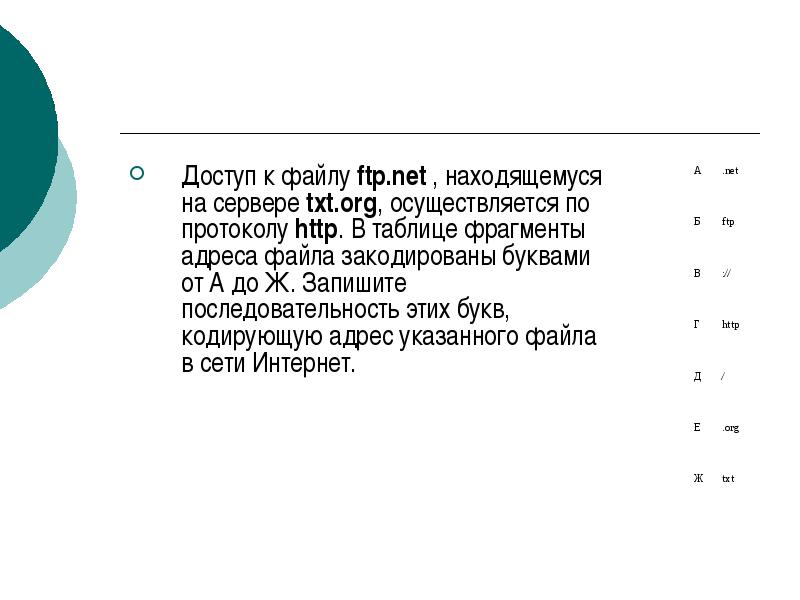

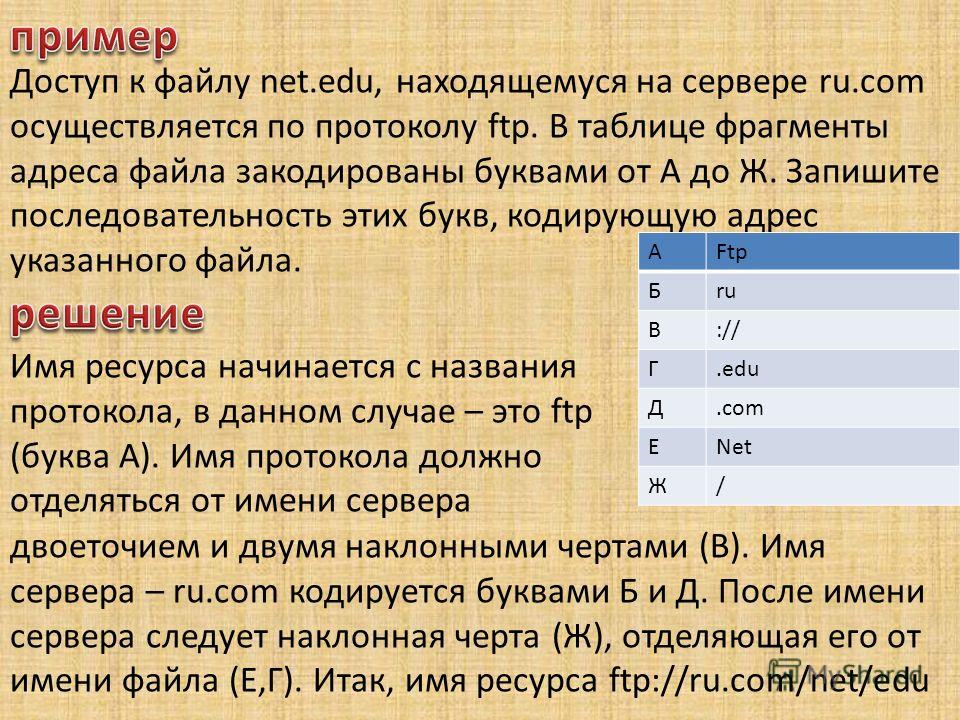

Der Zugriff auf die Datei net.edu, die sich auf dem ru.com-Server befindet, erfolgt über das FTP-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Buchstaben von A bis J kodiert. Notieren Sie die Reihenfolge dieser Buchstaben, die die Adresse der angegebenen Datei kodieren. AFtp Bru V:// G.edu D.com ENet F/ Der Ressourcenname beginnt mit dem Namen des Protokolls, in diesem Fall ist es ftp (Buchstabe A). Der Protokollname muss durch einen Doppelpunkt und zwei Schrägstriche (B) vom Servernamen getrennt werden. Der Servername – ru.com – ist mit den Buchstaben B und D kodiert. Auf den Servernamen folgt ein Schrägstrich (G), der ihn vom Dateinamen (E, G) trennt. Der Ressourcenname lautet also ftp://ru.com/net/edu

Die Kennung einer Internetressource hat die folgende Form: Welcher Teil dieser Kennung gibt das Protokoll an, das zur Übertragung der Ressource verwendet wird?

Der Zugriff auf die Datei net.edy, die sich auf dem ru.com-Server befindet, erfolgt über das FTP-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Buchstaben von A bis J kodiert. Notieren Sie die Reihenfolge dieser Buchstaben, die die Adresse der angegebenen Datei kodieren. Aftp Bru V:// G.edu D.com Enet F/

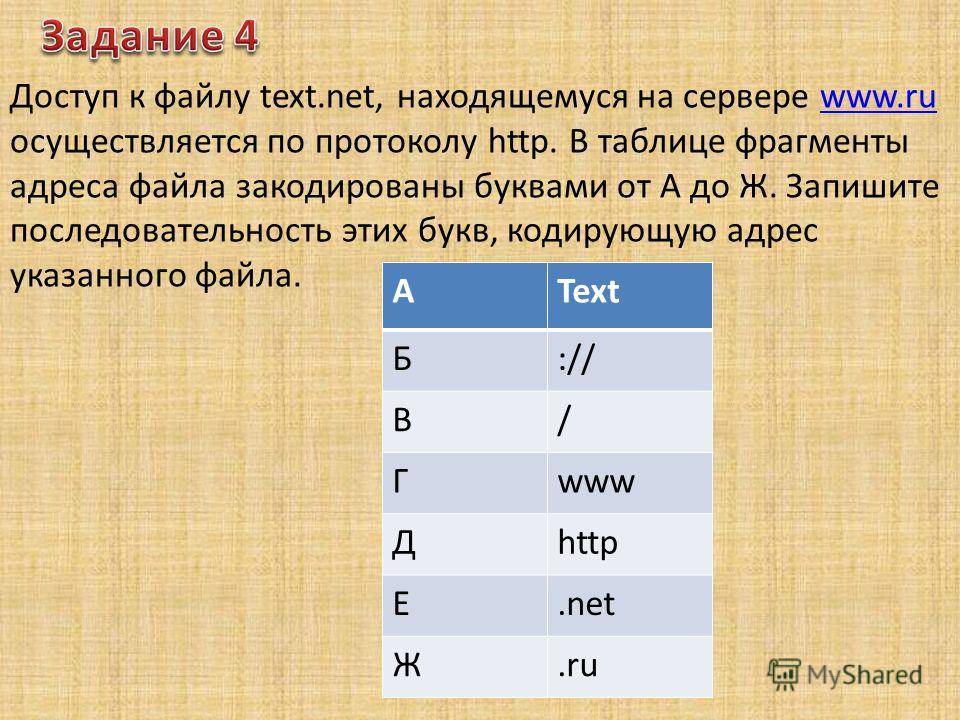

Der Zugriff auf die auf dem Server befindliche text.net-Datei erfolgt über das http-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Buchstaben von A bis Z kodiert. Notieren Sie die Reihenfolge dieser Buchstaben, die die Adresse der angegebenen Datei kodieren.www.ru AText B:// C/ Gwww Dhttp E.net Zh. ru

Der Zugriff auf die auf dem ftp.net-Server befindliche Datei erfolgt über das http-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Buchstaben von A bis J kodiert. Notieren Sie die Reihenfolge dieser Buchstaben, die die Adresse der angegebenen Datei kodieren. A.txt Bhttp. C/ D:// D.net Еwww Жftp

| In Verbindung stehende Artikel: | |

|

Behebung des MTP-USB-Fehlers hat nicht funktioniert – was tun?

Guten Tag. Die Situation, wenn der Computer das Telefon oder Tablet nicht erkennt... Wie platziere ich Bilder auf meinem Desktop?

Wir führen Sie weiterhin in die Grundlagen der Bildschirmanpassung ein ... So kombinieren Sie Bilder schnell zu einer PDF-Datei

Mit dem Dienstprogramm JPG To PDF Converter können Sie Dateien konvertieren ... | |